Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

3 марта 19:00 бесплатный вебинар с куратором курса

Пентест инфраструктуры Active Directory

>>> Подробнее <<<

Форум информационной безопасности - Codeby.net

CTF Основы стеганографии в "capture the flag"

Май 23

- 56 852

- 11

Всем хорошего времяпрепровождения!

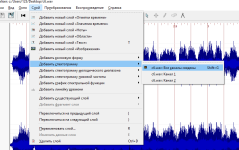

Недавно образовалась команда новичков по ctf нашего любимого форума, в связи с этим своей статьей хотел бы начать обмен опытом, так сказать, по решению тасков той или иной направленности. Ведь всегда есть некий алгоритм, которому вы следуете при решении тасков, который приводит, на легком и среднем уровне, к найденному флагу. Это тот уровень, который находится между «пфф, изипизи» и тем, когда вы начинаете видеть заговоры иллюминатов во всех хинтах и файлах.

И так, я попробую рассказать вам основы стеганографии. Точнее сказать, основы в моем представлении. Приятного чтения

1. Область применения

Что такое стеганография рассказывать не буду, дабы не захламлять статью. Просто поясню, что это метод сокрытия информации в объектах(картинка, музыка, видео, кожа головыJ(это не шутка) и т.д.) в которых непосвященный человек не сможет разглядеть ничего подозрительного.

В ctf чаще всего встречается стего в следующих типах файлов...

Недавно образовалась команда новичков по ctf нашего любимого форума, в связи с этим своей статьей хотел бы начать обмен опытом, так сказать, по решению тасков той или иной направленности. Ведь всегда есть некий алгоритм, которому вы следуете при решении тасков, который приводит, на легком и среднем уровне, к найденному флагу. Это тот уровень, который находится между «пфф, изипизи» и тем, когда вы начинаете видеть заговоры иллюминатов во всех хинтах и файлах.

И так, я попробую рассказать вам основы стеганографии. Точнее сказать, основы в моем представлении. Приятного чтения

1. Область применения

Что такое стеганография рассказывать не буду, дабы не захламлять статью. Просто поясню, что это метод сокрытия информации в объектах(картинка, музыка, видео, кожа головыJ(это не шутка) и т.д.) в которых непосвященный человек не сможет разглядеть ничего подозрительного.

В ctf чаще всего встречается стего в следующих типах файлов...

Статья Матрица угроз для Kubernetes

Май 23

- 4 688

- 0

Данная статья переводСсылка скрыта от гостей

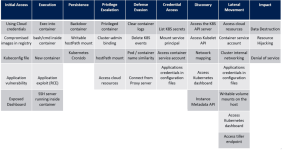

Kubernetes -это самая популярная контейнерная оркестровка и один из самых быстрорастущих проектов в истории открытого программного обеспечения, которая занимает значительную часть вычислительного стека многих компаний. Гибкость и масштабируемость контейнеров побуждает многих разработчиков переносить свои рабочие нагрузки на Kubernetes. Несмотря на то, что Kubernetes имеет много преимуществ, он также ставит новые задачи в области безопасности, которые необходимо учитывать. Поэтому очень важно понимать различные риски безопасности, которые существуют в контейнерных средах, и особенно в Kubernetes.

Фреймворк MITRE ATT&CK® представляет собой базу известных тактика и методов, которые используются при кибератаках. Начиная с Windows и Linux, матрицы MITRE ATT&CK охватывают различные этапы...

Статья Fake AP на Raspberry Pi (Часть 1)

Май 21

- 9 990

- 22

Здравствуй, дорогой читатель!

Предисловие:

В этой статье постараюсь подробно и одновременно кратко описать процесс создания фейковой WiFi-точки для сбора данных на Raspberry Pi. Буду использовать Raspberry Pi 3B+, но процесс создания не будет отличаться на других версиях одноплатника. Также можно использовать любой другой ПК с Linux на базе Debian.

Возможно, у тебя уже появился вопрос: "Зачем вообще эта статья, если можно скачать утилиту для FakeAP и не заморачиваться?". Ответ простой: функционал и понимание того, как работают подобные устройства. В самодельной версии функционала будет намного больше и ты, также, будешь знать, как все это дело работает и настраивается. Также можно будет потренироваться в тестировании этой AP на защищенность, при этом легально. А уязвимости будут. Много уязвимостей, которые дадут тебе боевой опыт.

В ИБ, программировании я новичок и это моя первая статья на форуме, будут ошибки, неточности или пробелы в подаче информации, поэтому адекватная...

Предисловие:

В этой статье постараюсь подробно и одновременно кратко описать процесс создания фейковой WiFi-точки для сбора данных на Raspberry Pi. Буду использовать Raspberry Pi 3B+, но процесс создания не будет отличаться на других версиях одноплатника. Также можно использовать любой другой ПК с Linux на базе Debian.

Возможно, у тебя уже появился вопрос: "Зачем вообще эта статья, если можно скачать утилиту для FakeAP и не заморачиваться?". Ответ простой: функционал и понимание того, как работают подобные устройства. В самодельной версии функционала будет намного больше и ты, также, будешь знать, как все это дело работает и настраивается. Также можно будет потренироваться в тестировании этой AP на защищенность, при этом легально. А уязвимости будут. Много уязвимостей, которые дадут тебе боевой опыт.

В ИБ, программировании я новичок и это моя первая статья на форуме, будут ошибки, неточности или пробелы в подаче информации, поэтому адекватная...

Статья Предотвращение межсайтового скриптинга (XSS)

Май 20

- 5 991

- 1

Это не оригинальная статья, а всего лишь перевод. Оригинал вотСсылка скрыта от гостей

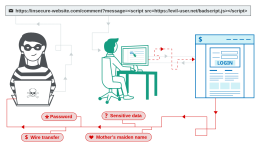

Межсайтовый скриптинг является одной из наиболее распространенных и популярных веб-атак.

Он позволяет злоумышленнику вводить код в веб-приложения на стороне клиента, которые затем просматриваются жертвами.

Последствия и воздействие могут варьироваться в зависимости от типа атаки и контекста, в котором она была запущена.

XSS можно классифицировать как:

- Self-XSS / Reflected XSS / Non-persistent XSS / Type-II XSS

- Persistent XSS / Stored XSS / Type-I XSS

- DOM based XSS

Self-XSS

Предположим, что у нас есть следующий PHP-код - PHP просто для примеры:

PHP:

<?php

$id = $_GET['id'];

// ... пропусукаем ненмого кода :-)

// простой пример Simple XSS :

// $_GET['id'] остался незаполненным

// и позже...Статья "Фальшивые отпечатки пальцев". Обход сканеров с 3Д-печатью

Май 17

- 3 417

- 0

Статья является переводом. Оригинал находится вотСсылка скрыта от гостей

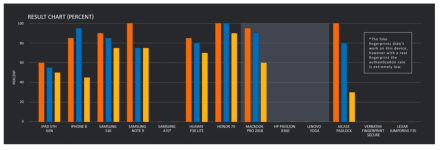

В новых исследованиях, использовали технологию 3D-печати для байпаса сканеров отпечатков пальцев, и тестировали все это на мобильных устройствах Apple, Samsung и Microsoft.

Новые исследования показали, что можно использовать технологию 3D-печати для создания "поддельных отпечатков пальцев", которые могут байпасить большинство сканеров отпечатков пальцев на популярных устройствах. Но создание такой атаки все еще остается дорогостоящим и трудоемким делом.

Исследователи из Cisco Talos, создали различные модели угроз, использующие технологию 3D-печати, а затем протестировали их на

Ссылка скрыта от гостей

(в том числе iPhone 8 и Samsung S10), на ноутбуках (в том числе Samsung Note 9, Lenovo Yoga и HP Pavilion X360) и на смарт-устройствах...Soft Splunk Attack Range в виртуальной гостевой Ubuntu VM: Руководство

Май 14

- 8 178

- 0

Данная статья ялвяется переводом. Оригинал вотСсылка скрыта от гостей

Краткое руководство для тех, кто хочет запустить этот фантастический проект локально, а не в AWS.

Ссылка на проект: splunk/attack_range

Предисловие

Splunk Attack Range - это отличный проект от Splunk, который позволяет любому заинтересовавшемуся быстро (то есть автоматически) собрать и развернуть весь инфраструктурный стак с различным ПО, либо инструментом для тестирования кибер атака на уязвимые хосты, захвата и отправки логов с хостов, пересылки данных о событиях в Splunk и даже реализации SOAR playbooks (см. выше страницу GitHub проекта для получения подробной информации) .

Разворачивать мы будем «локально» (не в AWS Cloud), тем...

Статья Моделирование векторов атак и создание IOC-защищённых ID

Май 12

- 4 599

- 2

Эта статья является переводом. Оригинал вотСсылка скрыта от гостей

Это первая часть статьи, состоящая из двух частей, в которой пойдет речь о применении шпионажа для разработки вредоносных ПО, при этом, устойчивым к форенсике и применении атрибуции. В этой первой части я собираюсь дать несколько советов и примеров того, как применять методологию моделирования угроз к процессу разработки, а также поделиться простой методикой, с которой я экспериментировал, исследуя методы создания и хранения данных, устойчивых к анализу финегрпринтов.

ДИСКЛЕЙМЕР: Следующее содержание предназначено только для использования в образовательных и исследовательских целях. Автор не потворствует противоправным действиям.

Основы фонового моделирования и моделирования угроз

Если вы разрабатываете какое-то программное...

Статья Начало работы в Android приложениях по пентестингу (Часть 1)

Май 08

- 11 702

- 10

Статья является переводом. Оригинал вотСсылка скрыта от гостей

Стремительное развитие и рост мобильных приложений несут в себе кучу уязвимостей, которые злоумышленники готовы эксплуатировать. Если вы разрабатываете приложения для Android и iOS-устройств и не успеваете за стратегиями пентеста, тогда вы должны быстро в них разобраться.

В этой статье я расскажу не только о пентесте приложений для Android, но и о том, как настроить LAB/ENVIRONMENT для тестирования Android, включая различные инструменты и скрипты с открытым исходным кодом.

Приложения для пентеста Android нуждаются в иных методиках, чем пентест веб-приложений. И эта разница заключается в том, что вы должны найти другой метод с помощью приложений для реверс-инженеринга. Кроме того, необходимо настроить эмулятор или реальное устройство в соответствии с типом приложений, которые вы хотите...

Статья Автоматизация OWASP ZAP, Часть 2, Запуск в Docker, доступ к API

Май 06

- 7 405

- 7

Приветствую на второй части статьи по OWASP ZAP. В данной статье мы рассмотрим запуск ZAP в DOCKER, а так же различные тонкие моменты его запуска, различные режимы работы и типы контейнеров.

С первой частью статью можно познакомиться тут: Автоматизация OWASP ZAP. Часть 1. Вводная часть

Почему Docker?

Тут все очевидно и просто. Докер образ нам позволяет изолировать среду, более быстро и оперативно решать проблемы, либо не решать их совсем, а просто откатываться к предыдущим версиям образов, или обнулять все конфигурации например. К тому же докер нам позволяет переносить все зависимости и всю среду AS IS(как есть) практически на любую операционную систему, а также позволяет постоянно обновляться и проводить тестирование на самых новых версиях OWASP ZAP.

Также докеризация...

С первой частью статью можно познакомиться тут: Автоматизация OWASP ZAP. Часть 1. Вводная часть

Почему Docker?

Тут все очевидно и просто. Докер образ нам позволяет изолировать среду, более быстро и оперативно решать проблемы, либо не решать их совсем, а просто откатываться к предыдущим версиям образов, или обнулять все конфигурации например. К тому же докер нам позволяет переносить все зависимости и всю среду AS IS(как есть) практически на любую операционную систему, а также позволяет постоянно обновляться и проводить тестирование на самых новых версиях OWASP ZAP.

Также докеризация...