Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Форум информационной безопасности - Codeby.net

Статья Offensive OSINT часть 5.1 – OSINT и Корпоративный шпионаж, Щупальца Mindgeek

Июн 01

- 6 267

- 3

Данная статья является переводом. Оригинал вотСсылка скрыта от гостей

В этой статье мы рассмотрим корпоративную структуру компании Mindgeek - лидера в области доставки контента, SEO, рекламы, хостинга и общих технологических инноваций. Они работают по всему миру, а принадлежащие им сайты создают сотни миллионов посещений в день и имеют большую пропускную способность, чем Twitter, Amazon или Facebook. Может быть, вы не знаете эту компанию, но я уверен, что они знают вас.

Если вы пропустили предыдущую часть, то можете ознакомиться с ней ниже

Offensive OSINT часть 4 - сбор разведывательных данных по важнейшим объектам инфраструктуры в Юго-Восточной Азии

Эта статья должна была стать презентацией на конференции ICS в Сингапуре, однако, благодаря коронавирусу это будет виртуальное мероприятие

Примечание

MindGeek работает в сфере развлечений для взрослых, поэтому если вам неудобно читать о...

Статья Offensive OSINT часть 4 - сбор разведывательных данных по важнейшим объектам инфраструктуры в Юго-Восточной Азии

Июн 01

- 5 460

- 4

Данная статья является переводом. Оригинал вотСсылка скрыта от гостей

Это вторая часть моего расследования критической инфраструктуры по всему миру. Эта статья должна была стать презентацией на конференции ICS в Сингапуре, однако, благодаря коронавирусу это будет виртуальное мероприятие. Я не заинтересован в участии, и я остался с хорошим материалом, поэтому решил сделать об этом краткий пост в блоге.

Вы все еще можете прочитать мое первое исследование ICS "Intelligence Gathering on U.S. Critical Infrastructure" на сайте конференции.

Ссылка скрыта от гостей

Если вы пропустили последний эпизод о том, как искать дезинформацию в социальных сетях, вы можете найти ее здесь

[URL...

Статья Offensive OSINT часть 3 - Ищем дезинформацию, связанную с выборами, на польском сервисе wykop.pl

Май 31

- 4 236

- 0

Данная статья является переводом. Оригинал вотСсылка скрыта от гостей

В этой части мы рассмотрим кампанию по дезинформации в польской социальной сети - wykop.pl. Она очень похожа на Reddit, хоть и без сабредитов, но с тегами и микроблогом. Я представлю методы сбора информации о пользователях, положительных / отрицательных голосов и контента. Кроме того, все будет представлено в понятной форме с диаграммой и графиком отношений для пользователей.

Если вы пропустили последнюю статью о деобфускации, анализе исходного кода и расскрытии кампании по расспространению нелегального контента, вы все еще можете прочитать ее здесь.

Offensive OSINT часть 2- Деобфускация и анализ...

Статья Новая методика моделирования угроз безопасности информации

Май 30

- 5 678

- 3

Всем привет! Сегодня хотел бы рассмотреть новую методику моделирования угроз безопасности информации (далее – Методика), которую выпустил ФСТЭК 9 апреля 2020 года (сразу хочу отметить, что пока это только проект и скорее всего, будут вноситься изменения и доработки). Она станет обязательной для ГИС и МИС, для коммерческих организаций с ПДн она не обязательна, т.е. носит рекомендательный характер.

Итак, начнем с того, что применение новой методики не ограничивается только ИСПДн, теперь её можно использовать для определения угроз в объектах КИИ, ГИС, МИС, ИСПДн. Также появилась возможность проектирования и разработки отраслевых, ведомственных, корпоративных методик угроз безопасности, правда порядка разработки и согласования пока нет. Единственное требование у регулятора – это чтобы они не противоречили положениям Методики. При моделировании угроз безопасности нужно будет применять угрозы из БДУ ФСТЭК, а также пользоваться базовыми и типовыми моделями угроз безопасности информации...

Итак, начнем с того, что применение новой методики не ограничивается только ИСПДн, теперь её можно использовать для определения угроз в объектах КИИ, ГИС, МИС, ИСПДн. Также появилась возможность проектирования и разработки отраслевых, ведомственных, корпоративных методик угроз безопасности, правда порядка разработки и согласования пока нет. Единственное требование у регулятора – это чтобы они не противоречили положениям Методики. При моделировании угроз безопасности нужно будет применять угрозы из БДУ ФСТЭК, а также пользоваться базовыми и типовыми моделями угроз безопасности информации...

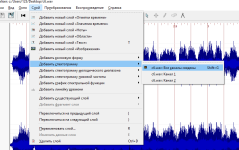

CTF Основы стеганографии в "capture the flag"

Май 23

- 56 021

- 11

Всем хорошего времяпрепровождения!

Недавно образовалась команда новичков по ctf нашего любимого форума, в связи с этим своей статьей хотел бы начать обмен опытом, так сказать, по решению тасков той или иной направленности. Ведь всегда есть некий алгоритм, которому вы следуете при решении тасков, который приводит, на легком и среднем уровне, к найденному флагу. Это тот уровень, который находится между «пфф, изипизи» и тем, когда вы начинаете видеть заговоры иллюминатов во всех хинтах и файлах.

И так, я попробую рассказать вам основы стеганографии. Точнее сказать, основы в моем представлении. Приятного чтения

1. Область применения

Что такое стеганография рассказывать не буду, дабы не захламлять статью. Просто поясню, что это метод сокрытия информации в объектах(картинка, музыка, видео, кожа головыJ(это не шутка) и т.д.) в которых непосвященный человек не сможет разглядеть ничего подозрительного.

В ctf чаще всего встречается стего в следующих типах файлов...

Недавно образовалась команда новичков по ctf нашего любимого форума, в связи с этим своей статьей хотел бы начать обмен опытом, так сказать, по решению тасков той или иной направленности. Ведь всегда есть некий алгоритм, которому вы следуете при решении тасков, который приводит, на легком и среднем уровне, к найденному флагу. Это тот уровень, который находится между «пфф, изипизи» и тем, когда вы начинаете видеть заговоры иллюминатов во всех хинтах и файлах.

И так, я попробую рассказать вам основы стеганографии. Точнее сказать, основы в моем представлении. Приятного чтения

1. Область применения

Что такое стеганография рассказывать не буду, дабы не захламлять статью. Просто поясню, что это метод сокрытия информации в объектах(картинка, музыка, видео, кожа головыJ(это не шутка) и т.д.) в которых непосвященный человек не сможет разглядеть ничего подозрительного.

В ctf чаще всего встречается стего в следующих типах файлов...

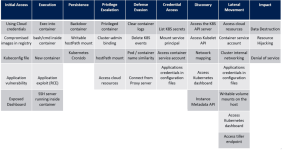

Статья Матрица угроз для Kubernetes

Май 23

- 4 637

- 0

Данная статья переводСсылка скрыта от гостей

Kubernetes -это самая популярная контейнерная оркестровка и один из самых быстрорастущих проектов в истории открытого программного обеспечения, которая занимает значительную часть вычислительного стека многих компаний. Гибкость и масштабируемость контейнеров побуждает многих разработчиков переносить свои рабочие нагрузки на Kubernetes. Несмотря на то, что Kubernetes имеет много преимуществ, он также ставит новые задачи в области безопасности, которые необходимо учитывать. Поэтому очень важно понимать различные риски безопасности, которые существуют в контейнерных средах, и особенно в Kubernetes.

Фреймворк MITRE ATT&CK® представляет собой базу известных тактика и методов, которые используются при кибератаках. Начиная с Windows и Linux, матрицы MITRE ATT&CK охватывают различные этапы...

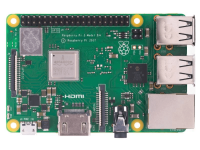

Статья Fake AP на Raspberry Pi (Часть 1)

Май 21

- 9 891

- 22

Здравствуй, дорогой читатель!

Предисловие:

В этой статье постараюсь подробно и одновременно кратко описать процесс создания фейковой WiFi-точки для сбора данных на Raspberry Pi. Буду использовать Raspberry Pi 3B+, но процесс создания не будет отличаться на других версиях одноплатника. Также можно использовать любой другой ПК с Linux на базе Debian.

Возможно, у тебя уже появился вопрос: "Зачем вообще эта статья, если можно скачать утилиту для FakeAP и не заморачиваться?". Ответ простой: функционал и понимание того, как работают подобные устройства. В самодельной версии функционала будет намного больше и ты, также, будешь знать, как все это дело работает и настраивается. Также можно будет потренироваться в тестировании этой AP на защищенность, при этом легально. А уязвимости будут. Много уязвимостей, которые дадут тебе боевой опыт.

В ИБ, программировании я новичок и это моя первая статья на форуме, будут ошибки, неточности или пробелы в подаче информации, поэтому адекватная...

Предисловие:

В этой статье постараюсь подробно и одновременно кратко описать процесс создания фейковой WiFi-точки для сбора данных на Raspberry Pi. Буду использовать Raspberry Pi 3B+, но процесс создания не будет отличаться на других версиях одноплатника. Также можно использовать любой другой ПК с Linux на базе Debian.

Возможно, у тебя уже появился вопрос: "Зачем вообще эта статья, если можно скачать утилиту для FakeAP и не заморачиваться?". Ответ простой: функционал и понимание того, как работают подобные устройства. В самодельной версии функционала будет намного больше и ты, также, будешь знать, как все это дело работает и настраивается. Также можно будет потренироваться в тестировании этой AP на защищенность, при этом легально. А уязвимости будут. Много уязвимостей, которые дадут тебе боевой опыт.

В ИБ, программировании я новичок и это моя первая статья на форуме, будут ошибки, неточности или пробелы в подаче информации, поэтому адекватная...

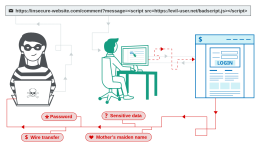

Статья Предотвращение межсайтового скриптинга (XSS)

Май 20

- 5 940

- 1

Это не оригинальная статья, а всего лишь перевод. Оригинал вотСсылка скрыта от гостей

Межсайтовый скриптинг является одной из наиболее распространенных и популярных веб-атак.

Он позволяет злоумышленнику вводить код в веб-приложения на стороне клиента, которые затем просматриваются жертвами.

Последствия и воздействие могут варьироваться в зависимости от типа атаки и контекста, в котором она была запущена.

XSS можно классифицировать как:

- Self-XSS / Reflected XSS / Non-persistent XSS / Type-II XSS

- Persistent XSS / Stored XSS / Type-I XSS

- DOM based XSS

Self-XSS

Предположим, что у нас есть следующий PHP-код - PHP просто для примеры:

PHP:

<?php

$id = $_GET['id'];

// ... пропусукаем ненмого кода :-)

// простой пример Simple XSS :

// $_GET['id'] остался незаполненным

// и позже...