Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Форум информационной безопасности - Codeby.net

Решено Социальные группы на codeby

Сен 21

- 4 454

- 2

Добавили возможность создания групп - Группы

Пока нововведение работает в тестовом режиме, новые группы могут создавать участники Green Team и выше. После завершение тестов, возможность создания групп откроем для всех.

Группы бывают 3-х видов:

Пока нововведение работает в тестовом режиме, новые группы могут создавать участники Green Team и выше. После завершение тестов, возможность создания групп откроем для всех.

Группы бывают 3-х видов:

- Открытая

- Закрытая

- Секретная (Создать могут участники Grey Team и выше)

Статья Пишем графическую оболочку на Python - часть 4

Сен 17

- 9 543

- 12

Всем привет!

По просьбам трудящихся всё-таки решил написать ещё одно продолжение предыдущих статей. Часть 1 Часть 2 Часть 3

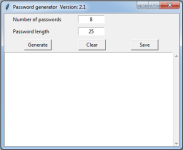

Сегодня будем наводить красоту. В качестве подопытного возьмём генератор паролей с тремя кнопками – генерировать, очистить и сохранить.

По просьбам трудящихся всё-таки решил написать ещё одно продолжение предыдущих статей. Часть 1 Часть 2 Часть 3

Сегодня будем наводить красоту. В качестве подопытного возьмём генератор паролей с тремя кнопками – генерировать, очистить и сохранить.

Python:

from tkinter import *

import random

from tkinter import filedialog as fd

import string

__version__ = 'Version: 2.1'

root = Tk()

root.resizable(width=False, height=False)

root.title("Password generator " + str(__version__))

root.geometry("420x320+300+300")

calculated_text = Text(root, height=14, width=50)

def erase():

calculated_text.delete('1.0', END)

chars = string.ascii_letters +...Soft DNSCAT - Backdoor через DNS

Сен 16

- 7 503

- 8

Всем привет, сегодня я бы хотел вам рассказать об утилите dnscat2.

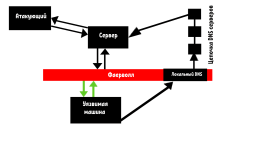

dnscat2 - программа для для создания C&C канала, используя DNS. Включает в себя серверную часть, которая написана на Ruby и клиент, написанный на С.

Часто бывает, что проходу нормального трафика мешает firewall, а резолв имен почти всегда разрешен. Примерную схему можете видеть ниже:

Cкачивание и установкa:

Что это такое и с чем его едят

dnscat2 - программа для для создания C&C канала, используя DNS. Включает в себя серверную часть, которая написана на Ruby и клиент, написанный на С.

Command and Control сервер - компьютер, контролируемый атакующим, который отправляет команды на скомпрометированную машину.

В чем смысл маскировки трафика под DNS

Часто бывает, что проходу нормального трафика мешает firewall, а резолв имен почти всегда разрешен. Примерную схему можете видеть ниже:

Cкачивание и установкa:

Bash:

sudo apt-get updаte

sudo...Статья ФСТЭК Приказ №21

Сен 11

- 8 404

- 8

Всем привет! Сегодня я хотел бы затронуть тему защиты персональных данных со стороны требований Федеральной службы по техническому и экспортному контролю (далее – ФСТЭК), рассмотреть общие понятия и разобрать недостатки. В предыдущих статьях я раскрывал, общее понятие персональных данных, требования Роскомнадзора, подготовка к проверке РКН и еще много чего интересного (кому интересно ссылки на предыдущие статьи: Нарушения при проверке РКН: Рекомендации, Штрафы, Защита персональных данных, ФЗ-152, Проверка РКН, подготовка документов).

Итак, помимо основного регулятора по персональным данным Роскомнадзора у нас также есть ФСТЭК со своими требованиями и приказами. На самом верху, как я и говорил у нас ФЗ-152, его мы пропускаем (если ты дошел до требований ФСТЭК, то значит...

Итак, помимо основного регулятора по персональным данным Роскомнадзора у нас также есть ФСТЭК со своими требованиями и приказами. На самом верху, как я и говорил у нас ФЗ-152, его мы пропускаем (если ты дошел до требований ФСТЭК, то значит...

Статья Автоматизация OWASP ZAP, Часть 3, Автоматизация тестирования через API

Сен 09

- 5 793

- 0

Приветствую снова всех. Извиняюсь за долгое отсутствие, некоторые данную часть ждали больше всего. К сожалению не смог выпустить все оперативно в силу различных причин (в т.ч. и лени  )

)

Итак, для тех, кто не знаком, советую ознакомиться с предыдущими вводными частями:

Автоматизация OWASP ZAP. Часть 1. Вводная часть

Автоматизация OWASP ZAP. Часть 2. Запуск в Docker, доступ к API

Итак в данной части постараюсь кратко пробежать по основным понятиям, структуре кода автоматизации, ну и по нескольким своим скриптам, на примере которых вы уже можете создавать что-то свое.

Определения

Сессия - это сессия в рамках которой происходит работа ZAP. Сессии можно создавать, загружать, сохранять...

Итак, для тех, кто не знаком, советую ознакомиться с предыдущими вводными частями:

Автоматизация OWASP ZAP. Часть 1. Вводная часть

Автоматизация OWASP ZAP. Часть 2. Запуск в Docker, доступ к API

Итак в данной части постараюсь кратко пробежать по основным понятиям, структуре кода автоматизации, ну и по нескольким своим скриптам, на примере которых вы уже можете создавать что-то свое.

Определения

Сессия - это сессия в рамках которой происходит работа ZAP. Сессии можно создавать, загружать, сохранять...

Статья Нарушения при проверке РКН: Рекомендации, Штрафы

Сен 09

- 5 847

- 0

Всем привет! Сегодня хотел бы поговорить о частых нарушениях, которые появляются в ходе проверок Роскомнадзора по защите персональных данных, о том, как этого избежать и что для этого необходимо делать. О видах проверок и о плане подготовки к ней я описал в статье Защита персональных данных, ФЗ-152, Проверка РКН, подготовка документов, кому интересно, рекомендую к просмотру.

Проанализировав отчеты о проверках Роскомнадзора за 2017-2019г я пришел к выводу, что нарушения из года в год повторяются, а значит операторы ПДн не делают выводов и не относятся к этому серьезно. Если учесть, что РКН пытается поднять штрафы за нарушение требований по ПДн, то становиться совсем как-то грустно, но об этом в конце статьи.

Итак, пройдемся по самым частым нарушениям, выявленным Роскомнадзором по ПДн за 2019 год.

1. Не предоставление уведомления об обработке персональных...

Проанализировав отчеты о проверках Роскомнадзора за 2017-2019г я пришел к выводу, что нарушения из года в год повторяются, а значит операторы ПДн не делают выводов и не относятся к этому серьезно. Если учесть, что РКН пытается поднять штрафы за нарушение требований по ПДн, то становиться совсем как-то грустно, но об этом в конце статьи.

Итак, пройдемся по самым частым нарушениям, выявленным Роскомнадзором по ПДн за 2019 год.

1. Не предоставление уведомления об обработке персональных...

Анонс Пост-приглашение на ИБ-конференцию (полезная, бесплатная, офлайн)

Сен 08

- 4 377

- 4

Привет, Codeby! Это пост-приглашение на

1. Специализированная информация. Road Show – конференция об информационной безопасности в контексте исключительно инсайдерских угроз: защиты от утечек информации, выявления корпоративного мошенничества, промышленного шпионажа, пустой траты ресурсов работодателя и т.д.

Если вам приходится работать с этими задачами, вы получите самую свежую информацию о том, как делать это с помощью технических средств.

2. Много практики. Мы не преувеличиваем...

Ссылка скрыта от гостей

– ежегодную серию ИБ-конференций. Так как мы проводим ее уже 10й раз, многие из вас уже могут быть с ней знакомы. Для тех, кто не в курсе. Road Show SearchInform – конференции по теме защиты от инсайдерских рисков, проходят в 23 городах, участие бесплатное.Что будет и зачем идти

1. Специализированная информация. Road Show – конференция об информационной безопасности в контексте исключительно инсайдерских угроз: защиты от утечек информации, выявления корпоративного мошенничества, промышленного шпионажа, пустой траты ресурсов работодателя и т.д.

Если вам приходится работать с этими задачами, вы получите самую свежую информацию о том, как делать это с помощью технических средств.

2. Много практики. Мы не преувеличиваем...