Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Форум информационной безопасности - Codeby.net

Статья Пентест руками ламера. 8 часть

Июн 21

- 6 109

- 12

Часть 8

- Пентест руками ламера. 1 часть

- Пентест руками ламера. 2 часть

- Пентест руками ламера. 3 часть

- Пентест руками ламера. 4 часть

- Пентест руками ламера. 5 часть

- Пентест руками ламера. 6 часть

- Пентест руками ламера. 7 часть

Один день из жизни BlackHat-ника

Июн 21

- 13 214

- 24

Глава из будущего романа-мемуара " Life crazy Russian hacker"

Статья 16+ ненормативная лексика!

Всем привет! Решил написать про свои будни...а именно про один рандомно выбранный день, из моей жизни!

встал рано 11 00 умылся по завтракал, сижу читаю новости про хаки, ищу новые експлойты под движки сайтов читаю почту

свою!)) может кто нить работу предложит и как всегда с момента вывески обьявления ни чего дельно не предложили... впрочем я уже привык к этому. Вышел по курить на болкон 2 этаж смотрю едет Максимка по кличке пулемет)) он уже месяц грозился принести ноут на ремонт говорит что кто-то делал и не раз все равно не работает... тормозит у шлакбаума, кричит Ты дома!?))) я мошу головой что да!))

говорит ща принесу ноут - неси *пта.. Принес открываю крышку запускаю, смотрю ноут уже давно вышел из моды железки видать старые..

появляется заставка Windows Ultimate думаю за*бись...

Статья Пентест руками ламера. 7 часть

Июн 21

- 5 960

- 2

Часть 7

- Пентест руками ламера. 1 часть

- Пентест руками ламера. 2 часть

- Пентест руками ламера. 3 часть

- Пентест руками ламера. 4 часть

- Пентест руками ламера. 5 часть

- Пентест руками ламера. 6 часть

- Пентест руками ламера. 8 часть

Всем хороших байтов, быстрого железа, сети без "гвоздей"!

Продолжить эту тему я планировал немного иными постами...

NXcrypt-python backdoor framework

Июн 21

- 12 035

- 21

Информация,которая представлена в обзоре ,предназначена исключительно для ознакомления

и изучения информационной безопасности.

Администрация ресурса и автор обзора не призывают к её использованию в незаконных целях.

Приветсвую всех Форумчан,Дорогих постоянных гостей нашего ресурса и тех,кого интересует ИБ.

Буквально,несколько дней назад,Hadi опубликовал великолепную ,на мой взгляд работу.

Это полиморфный Криптор,обладающий своими модулями шифрования и инжекта.

Он использует внутренний модуль python py_compile , компилирует код в байт-код файла .pyc file

И затем конвертирует этот файл в обычный .py,обфусцируя код таким образом,что меняется md5sum на выходе.

Модуль инжекта предназначен для ввода вредоносного файла python в обычный файл с многопотоковой системой.

Вот такой инструмент,обработанные файлы которым ,по состоянию на текущий момент,не детектятся AV.

Удобен он конечно в совместной работе с Metasploit.

Никаких особенных...

Wi-Fu в Nethunter 3.0: WiFite

Июн 19

- 10 920

- 15

U

Приветствую уважаемых участников и гостей форума!

Продолжаем тестировать возможности Nethunter 3.0 и предположим у нас есть задача провести пентест "небольшой дом./конторка без админа_сети wi-fi", можно по старинке: рюкзак (ноутбук + Alfa + vnc и пр.) а теперь можно с этим...

Детальное знакомство, начнем с хорошо знакомой пользователям Kali, утилиты

Внимание:У многих пользователей десктоп Kali и Nethunter wifite не ловит хендшейки, проблема лечится запуском из терминала: wifite --aircrack

WiFite автоматически позволяет провести WPS...

Продолжаем тестировать возможности Nethunter 3.0 и предположим у нас есть задача провести пентест "небольшой дом./конторка без админа_сети wi-fi", можно по старинке: рюкзак (ноутбук + Alfa + vnc и пр.) а теперь можно с этим...

Детальное знакомство, начнем с хорошо знакомой пользователям Kali, утилиты

Ссылка скрыта от гостей

, в интернете легко гуглятся сотни мануалов и видео роликов описывающих побробности работы с Wifite, статья не об этом, новичкам следует сначала погуглить, моя цель продемонстрировать самый вероятный вектор атаки и имитировать действия атакующего при проведении аудитов сети 802.11 WPA2 для перехвата handshakes и последующего брута ключа по словарю.Внимание:У многих пользователей десктоп Kali и Nethunter wifite не ловит хендшейки, проблема лечится запуском из терминала: wifite --aircrack

WiFite автоматически позволяет провести WPS...

Статья Обзор возможностей Kali Nethunter 3.0: Первое знакомство

Июн 15

- 38 261

- 17

U

Приветствую уважаемых участников и гостей форума!

В первую очередь, хочу всех поблагодарить за интерес и комментарии к предыдущей статье, сегодня в качестве обзорной экскурсии, мы поближе познакомимся с инструментами Kali Nethunter 3.0 и рассмотрим основные возможности дистрибутива.

Итак, что же такое NetHunter? Строго говоря, это практически тот же самый, хорошо знакомый Kali Linux, установленный поверх основной ОС и работащий внутри chroot-окружения, другими словами дистрибутив фактически работает в рамках изолированного окружения, без взаимодействия с основной ОС, посредством переноса корневого каталога в другую директорию. NetHunter, так же имеет собственное графическое окружение рабочего простанства XFCE, доступное с помощью любого VNC-клиента. К ключевым особенностям дистрибутива, так же следует отнести наличие собственного кастомного ядра для каждого из поддерживаемых устройств, что...

В первую очередь, хочу всех поблагодарить за интерес и комментарии к предыдущей статье, сегодня в качестве обзорной экскурсии, мы поближе познакомимся с инструментами Kali Nethunter 3.0 и рассмотрим основные возможности дистрибутива.

Итак, что же такое NetHunter? Строго говоря, это практически тот же самый, хорошо знакомый Kali Linux, установленный поверх основной ОС и работащий внутри chroot-окружения, другими словами дистрибутив фактически работает в рамках изолированного окружения, без взаимодействия с основной ОС, посредством переноса корневого каталога в другую директорию. NetHunter, так же имеет собственное графическое окружение рабочего простанства XFCE, доступное с помощью любого VNC-клиента. К ключевым особенностям дистрибутива, так же следует отнести наличие собственного кастомного ядра для каждого из поддерживаемых устройств, что...

Статья Установка Kali Nethunter 3.0 на Nexus 5X

Июн 14

- 44 146

- 79

Приветствую уважаемых участников форума!

Буквально на днях, я стал счастливым обладателем LG Nexus 5X H791 на Android 7.1.2 Nougat,

с целью вывести пентест на новый уровень, используя удобство форм-фактора мобильного телефона, поэтому хочу посвятить эту статью - установке Kali Nethunter 3.0 на Nexus 5X

Итак, процесс установки можно разделить на несколько основных этапов:

1. Подготовительный этап (оборудование и драйвера)

2. Разблокировка загрузчика Bootloader

3. Установка TWRP сustom recovery - набор утилит для редактирования/восстановления Android ROM

4. Получение Root привилегий

5. Установка Kali Nethunter 3.0

Приступим к созданию "хакафона":

1. Подготовительный этап

Оборудование:

1) OTG кабель USB-typeC - переходник для подключения компу

2) Стандартный кабель USB 2.0 male - male (важный момент, после покупки OTG, мне пришлось второй раз ехать за ним в магазин)

3) Комп на Windows

Необходимое ПО:

1) ADB/Fastboot (Android Debug Bridge) - является...

Статья Администрирование Metasploit Community

Июн 13

- 3 560

- 0

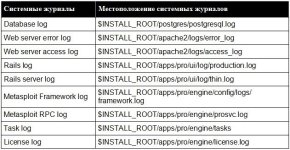

Этот раздел охватывает следующие темы:

- Обзор администрирования

- Управление учетной записью пользователя

- Управление системой

- Управление проектом

В качестве администратора вы можете управлять аккаунтом пользователя, выполнять обслуживание системы и управлять проектом.

Управление учетной записью пользователя

Учетная запись пользователя может быть основным аккаунтом пользователя или аккаунтом администратора. Основной аккаунт пользователя не может добавлять, изменять или удалять учетные записи пользователей или конфигурировать глобальные настройки и границы сети для системы. Аккаунт администратора имеет неограниченный...

Статья Эксплуатация python приложений: Инкапсуляция.

Июн 13

- 2 853

- 1

Привет! В то время как другие языки программирования, такие как Java, позволяют программисту создавать приватные переменные и атрибуты, Python в настоящее время не имеет встроенного приватного типа. Эта техника известна как инкапсуляция. В ней вы пытаетесь скрыть информацию в своих классах от пользователей. Инкапсуляция в Python, как и многие функции языка, очень проста в реализации. Вам просто нужно добавить два символа подчеркивания (_) во время объявления переменной. Как я уже говорил в предыдущей статье «Эксплуатация python приложений», лучший способ понять суть эксплуатации - это увидеть, как она происходит.

Мы создаем класс под названием Character, который не наследует ничего от родительского класса. Мы объявляем три обычные переменные, за которыми следуют три инкапсулированные версии, которые можно определить по символам двойного подчеркивания. Пока что всё хорошо, теперь давайте посмотрим, что произойдет, когда мы...

Категории блога

Команда онлайн

-

TTpoKypaTopCodeby Team