Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

3 марта 19:00 бесплатный вебинар с куратором курса

Пентест инфраструктуры Active Directory

>>> Подробнее <<<

Форум информационной безопасности - Codeby.net

Статья Как обнаружить уязвимость SACK Panic с помощью Wireshark

Фев 15

- 3 205

- 0

Недавно мы провели углубленный анализ уязвимости SACK Panic (которая впервые была раскрыта в июне 2019 года), чтобы выяснить ее эффективность для машин Linux. В ходе этого исследования мы нашли новый метод обнаружения уязвимых серверов с помощью популярного анализатора сетевого трафика Wireshark. В этой статье приводятся сведения об уязвимости SACK Panic, новом методе обнаружения и ряде мер по смягчению, рекомендованных для защиты от SACK Panic.

Хотя воздействие, по-видимому, ограничивается

1. Основные сведения об уязвимости SACK Panic

Три уязвимости безопасности были выявлены и связаны с манипулированием пакетами выборочного подтверждения TCP в сочетании с низким значением максимального размера сегмента (MSS).

Вы...

Хотя воздействие, по-видимому, ограничивается

Ссылка скрыта от гостей

, эту проблему необходимо решить, чтобы пользователи поняли, как эти недостатки могут нарушить их сетевую инфраструктуру и почему исправления необходимы.1. Основные сведения об уязвимости SACK Panic

Три уязвимости безопасности были выявлены и связаны с манипулированием пакетами выборочного подтверждения TCP в сочетании с низким значением максимального размера сегмента (MSS).

Вы...

Статья ZIP'аем файл вручную (часть.1. упаковщик)

Фев 14

- 8 218

- 4

Допустим имеем файл и нужно перенести его в своей программе на чужую машину. Если этот файл будет внешним (на подобии библиотеки или драйвера), то сразу бросится в глаза. А что если зашить его в своё тело и создавать при запуске основного приложения? Благо производительность современных процессоров это позволяет и жертва даже не успеет понять в чём дело. Другими словами получим матку, которая будет порождать файлы.

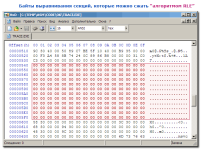

Всё-бы хорошо, только таскать в себе готовые бинарники типа exe\dll в несжатом виде тоже не лучшая идея – одних только "байтов выравнивания" в них под 50%, а для использования готовых архиваторов нужен к нему распаковщик. Так-что иметь в запазухе обычный зиппер это всегда гуд, а данная статья (надеюсь) поможет вам разобраться в его деталях. Буду использовать ассемблер FASM, двоичный редактор HxD, ну и виндовый кальк в инженерном виде.

----------------------------------------

[COLOR=rgb(243, 121...

Soft Тест Cms с Medusa и разведка с Magnifier

Фев 05

- 5 566

- 4

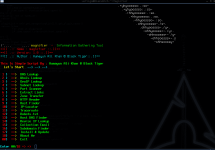

Приветствую Друзей и Уважаемых Форумчан.

Сегодня рассмотрим пару инструментов,заслуживающих внимания.

Поработают они последовательно в связке.

Тестировать и атаковать будем один из недобросовестных ресурсов с помощью BlackArch.

Будет также немного трэша,но главной задачей останется демонстрация работы инструментов.

При тестировании не нанесено ни малейшего ущерба web-ресурсам,а также юр.и физ.лицам.

Вся информация предоставлена исключительно в рамках ознакомления и изучения безопасности.

Первый инструмент из раздела Information Gathering .

Название Magnifier ему было дано известным пентестером из Пакистана Ali Khan.

Знатоки его знают по авторству отменного hack-bar.

Хотя авторство указано как The Eye Of Cyber.

Ссылка на общество здесь

Установка:

...

Сегодня рассмотрим пару инструментов,заслуживающих внимания.

Поработают они последовательно в связке.

Тестировать и атаковать будем один из недобросовестных ресурсов с помощью BlackArch.

Будет также немного трэша,но главной задачей останется демонстрация работы инструментов.

При тестировании не нанесено ни малейшего ущерба web-ресурсам,а также юр.и физ.лицам.

Вся информация предоставлена исключительно в рамках ознакомления и изучения безопасности.

Первый инструмент из раздела Information Gathering .

Название Magnifier ему было дано известным пентестером из Пакистана Ali Khan.

Знатоки его знают по авторству отменного hack-bar.

Хотя авторство указано как The Eye Of Cyber.

Ссылка на общество здесь

Установка:

Код:

# git clone https://github.com/TheEyeOfCyber/Magnifier.git

# cd Magnifier

# chmod +x magnifier.py

# python2 magnifier.pyСтатья Bad Usb или как я уток разводил, Практическое пособие по Rubber Duck

Фев 05

- 21 404

- 29

Предисловие

Решил я как-то хозяйство дома завести, благо земли хватает вдоволь. Выбор остановил на утках. Знающие люди сказали, что от них куда больше пользы, чем от кур да и вкуснее они. Началось с того (как это частенько бывает), что узнал я про этих уток не из новостных лент, я практически от первоисточника, а точнее всеми любимого DEFCON-а. Заинтересовало меня их послание, хотя, если честно, не скажу, что я да и другие разработчики не догадывались об этом раньше, но ребята потрудились на славу и выдали миру весьма полезную информацию, касаемо этих самых уток и дали им звучное имя Rubber Duck. Как Вы догадались, эта порода уток ни что иное, как Bad Usb.

Первый блин комом

Как водится у хорошего хозяина, не все сразу ладится, так как первый опыт разведения этой породы мерзо-уток по сути ничем хорошим не увенчался, трудности...

Статья SetupAPI – информация об устройствах

Фев 04

- 12 480

- 1

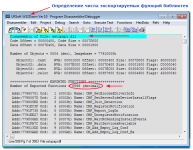

Перед любым системным программистом, рано или поздно встаёт задача определения текущего оборудования системы. Причин для этого может быть много, например: установить драйвер на девайс, собрать лог всех устройств для последующей работы с ними и т.п. Если мы не будем готовы к таким поворотам судьбы, то придётся переобуваться в воздухе (на скорую руку штудируя доки), в результате чего на выходе получим как-минимум кривой софт.

Да.., в штатной поставке Windows имеется оснастка WMI Control – Windows Management Instrumentation (инструментарий управления Win), которая прекрасно решает проблемы данного характера. Однако вызывать сторонние сервисы и приложения из своих программ слишком накладно по времени, и наше приложение будет жутко тормозить. Личные опыты показали, что одну и ту-же задачу WMI решает аж в 60 раз медленнее, чем если этот-же функционал реализовать прямым вызовом системных функций WinAPI – аргумент явно не в пользу WMI, хотя данная оснастка и требует...

Да.., в штатной поставке Windows имеется оснастка WMI Control – Windows Management Instrumentation (инструментарий управления Win), которая прекрасно решает проблемы данного характера. Однако вызывать сторонние сервисы и приложения из своих программ слишком накладно по времени, и наше приложение будет жутко тормозить. Личные опыты показали, что одну и ту-же задачу WMI решает аж в 60 раз медленнее, чем если этот-же функционал реализовать прямым вызовом системных функций WinAPI – аргумент явно не в пользу WMI, хотя данная оснастка и требует...

Решено OFFZONE и Codeby 16 и 17 апреля 2020

Фев 03

- 4 510

- 2

OFFZONE

16-17 апреля 2020

16-17 апреля 2020

Ссылка скрыта от гостей

Ссылка скрыта от гостей

В этом году наша команда обязательно посетит это замечательное мероприятие. Поставим стенд, будем раздавать стикеры. Допускаю, что один из участников команды выступит с докладом. Кстати, еще можно успеть

Ссылка скрыта от гостей

. Еще подготовим небольшие задания, которые сможете решить на месте. Призы гарантируем. Пригласим моделей, с которыми сможете сфоткаться Отзыв одного из участников форума, который был на офзоне в прошлом году:

Кратко...

[SLASH] Come play my Game

Янв 31

- 16 779

- 65

Предлагаю сыграть в игру всем, кому наскучила обыденная жизнь и хочется добавить в неё ярких красок

Правила игры просты, если Вы решили принять участие в игре:

Задание...

Правила игры просты, если Вы решили принять участие в игре:

- Напишете в комментариях данной темы, что Вы в игре;

- Напишите мне в личные сообщения ответ на поставленный вопрос (ни в коем случае НЕ в саму ТЕМУ). Просьба писать ответы на разные задания в одном сообщении, а не создавать разные!

- Кто справился с первым заданием, тот может переходить ко второму и последующему, по мере его появления в теме. Ответы принимаются только от тех, кто успешно справился с предыдущими заданиями.

Задание...

Статья Адресация и передача данных в сети

Янв 31

- 10 214

- 2

КОМПЬЮТЕРНЫЕ СЕТИ

<< Начало

4. Адресация и передача данных в сети

Как нам стало известно из предыдущих статей - существуют различные каналы передачи данных, такие как электрические провода, оптоволоконные кабели, радиоволны. Но для того, чтобы объединить цифровые устройства в единую сеть нужно одно общее условие. Этим условием является – протокол, который подразумевает набор правил для взаимодействия между сетевыми устройствами. Протокол включает в себя обращение одного устройства к другому по имени, рукопожатие (handshake), обмен информацией в виде передачи данных и разрыв соединения.

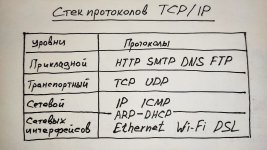

На сегодняшний день основной сетевой моделью передачи данных фактически является TCP/IP. Данная модель определяет основной набор правил для качественной передачи данных от отправителя к получателю.

Стек протоколов TCP/IP состоит из четырех уровней – уровня сетевых...

<< Начало

4. Адресация и передача данных в сети

Как нам стало известно из предыдущих статей - существуют различные каналы передачи данных, такие как электрические провода, оптоволоконные кабели, радиоволны. Но для того, чтобы объединить цифровые устройства в единую сеть нужно одно общее условие. Этим условием является – протокол, который подразумевает набор правил для взаимодействия между сетевыми устройствами. Протокол включает в себя обращение одного устройства к другому по имени, рукопожатие (handshake), обмен информацией в виде передачи данных и разрыв соединения.

На сегодняшний день основной сетевой моделью передачи данных фактически является TCP/IP. Данная модель определяет основной набор правил для качественной передачи данных от отправителя к получателю.

Стек протоколов TCP/IP состоит из четырех уровней – уровня сетевых...

Категории блога

Пользователи онлайн

- tryweryn

- dioptre

- coder32

- Squeaker

- Shortcake

- D4ckD4ck

- kxom9k

- SmoelGuffaw

- Tionge

- Anem0ne

- Wowa123654

- TigressWhoop

- BlllackGog

- Vlad snk

- ССветлана

- Art7

- Антон О

- for

- jsuduejejeh

- Фёдор Сорокин

- Shark

- djq4xyq78

- arsad

- sulla

- ggusovic302

- Ильшат Фабзиев

- kissto4ka

- Nektondmothy

- beliy_x

- n3d.b0y

- Mister K

- Iveh3ve

- Zhan1

- misterX

- Faust_1st

- CyberX88

- PolinaOlden

- bibika

- vasywww

- Tafi

- KarnimMammee

- beyond

- MrHacker1337_228

Всего: 492 (пользователей: 46, гостей: 446)