Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Форум информационной безопасности - Codeby.net

Статья 20 самых лучших SFTP и FTPS серверов для Windows и Linux

Окт 16

- 44 221

- 0

Протокол передачи файлов (The File Transfer Protocol (FTP)) является одним из оригинальных интернет-протоколов, используемых для передачи больших файлов. В современном Интернете есть множество инструментов для передачи файлов, таких как вложения в письма, передаваемые по электронной почте, и различные веб-сайты, предназначенные для передачи, но эти методы имеют свои ограничения. FTP с дополнительной безопасностью, такой, которая предоставляется в SFTP и FTPS, по-прежнему остается одним из лучших инструментов для передачи файлов. Но чтобы использовать его, вам нужно настроить SFTP-сервер. Вот наш список 10 лучших SFTP-серверов.

Краткое описание: FTP vs FTPS vs SFTP

Эти термины отличаются всего лишь одной буквой, но эта буква имеет большое значение.

Протокол передачи файлов FTP (FTP File Transfer Protocol). Исходный протокол и его основное ограничение заключается в том, что во время отправки данных он оставляет их незашифрованными. Учетный данные, а также сам файл...

Краткое описание: FTP vs FTPS vs SFTP

Эти термины отличаются всего лишь одной буквой, но эта буква имеет большое значение.

Протокол передачи файлов FTP (FTP File Transfer Protocol). Исходный протокол и его основное ограничение заключается в том, что во время отправки данных он оставляет их незашифрованными. Учетный данные, а также сам файл...

Статья В наше время больше не существует такого понятия, как кибербезопасность

Окт 16

- 3 564

- 2

Помните такую вещь, как "кибербезопасность"?

Загадочные парни в капюшонах делают загадочные вещи в киберпространстве. Кто знает, какого рода вред они в состоянии нанести цифровой среде?

К сожалению, теперь мы живем в мире, где такого рода цифровой вред буквально переписывает историю мира. Для того чтобы получить доказательство этому, вам нужно взглянуть всего лишь на одно электронное письмо, отправленное 19 марта 2016 года.

Если вы все еще не поняли, что перед вами находится, то я спешу вам сообщить, что это

На данный момент это уже очень, очень известное фишинговое письмо, возможно, самое известное из всех за все время. Но давайте рассмотрим,

Загадочные парни в капюшонах делают загадочные вещи в киберпространстве. Кто знает, какого рода вред они в состоянии нанести цифровой среде?

К сожалению, теперь мы живем в мире, где такого рода цифровой вред буквально переписывает историю мира. Для того чтобы получить доказательство этому, вам нужно взглянуть всего лишь на одно электронное письмо, отправленное 19 марта 2016 года.

Если вы все еще не поняли, что перед вами находится, то я спешу вам сообщить, что это

Ссылка скрыта от гостей

.На данный момент это уже очень, очень известное фишинговое письмо, возможно, самое известное из всех за все время. Но давайте рассмотрим,

Ссылка скрыта от гостей

- Злоумышленник заполучил списки всех общедоступных электронных...

Статья Поддержка PHP фреймворков в CodeLobster IDE

Окт 16

- 3 150

- 4

C

Поддержка PHP фреймворков в CodeLobster IDE

Рано или поздно, но перед каждым разработчиком будет поставлена задача выполнить проект не только качественно, но и максимально быстро.

Так за счёт чего можно ускорить работу? Конечно же, за счёт готовых решений! Если хотите работать эффективней, то используйте хорошо проверенные фреймворки и библиотеки.

В последнее время все большей популярностью пользуется

Давайте рассмотрим подробней, какие PHP фреймворки поддерживаются в CodeLobster IDE.

CakePHP

CakePHP - это одновременно MVC и ORM фреймворк, один из самых популярных на сегодняшний день.

Создавая, например, контроллер в программной среде CakePHP, вы можете значительно ускорить процесс, используя автодополнение, для этого начните вводить код и нажмите Ctrl + Space.

...

...

Рано или поздно, но перед каждым разработчиком будет поставлена задача выполнить проект не только качественно, но и максимально быстро.

Так за счёт чего можно ускорить работу? Конечно же, за счёт готовых решений! Если хотите работать эффективней, то используйте хорошо проверенные фреймворки и библиотеки.

В последнее время все большей популярностью пользуется

Ссылка скрыта от гостей

, так как он включает в свой состав полный набор модулей для поддержки самых популярных и полезных PHP фреймворков.Давайте рассмотрим подробней, какие PHP фреймворки поддерживаются в CodeLobster IDE.

CakePHP

CakePHP - это одновременно MVC и ORM фреймворк, один из самых популярных на сегодняшний день.

Создавая, например, контроллер в программной среде CakePHP, вы можете значительно ускорить процесс, используя автодополнение, для этого начните вводить код и нажмите Ctrl + Space.

Активация Windows 10 Pro

Окт 16

- 5 677

- 2

Приветствую!

Сегодня ничего нового не расскажу, но вдруг кому пригодится.

У меня на ноуте стояла лицуха домашняя Windows 10 и в один прекрасный день я решил установить среду Linux на винде. Дядюшка Билл дал такую возможность на Windows 10 Pro

Ну не переустанавливать же ) На оффресурсе есть обновление до Pro версии, но разумеется нужно ввести ключ. Где-то на просторах интернета ключ был найден, и моя домашняя версия превратилась в профессиональную.

Кстати bash Linux на Windows очень прикольно. Правда есть и минус - очень маленькая скорость выполнения.

В один день ключ забанили и вывалилось окошко

Надпись на работоспособность не влияла, но иногда раздражала. Разные нагугленные способы убрать это сообщение успехом не увенчались.

Пошёл по другому пути - активация через KMS сервер.

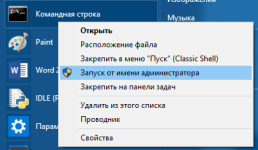

Запускаем командную строку обязательно от имени администратора

Вводим следующие команды:

slmgr.vbs -ipk 6TP4R-GNPTD-KYYHQ-7B7DP-J447Y — смена ключа активации...

Сегодня ничего нового не расскажу, но вдруг кому пригодится.

У меня на ноуте стояла лицуха домашняя Windows 10 и в один прекрасный день я решил установить среду Linux на винде. Дядюшка Билл дал такую возможность на Windows 10 Pro

Ну не переустанавливать же ) На оффресурсе есть обновление до Pro версии, но разумеется нужно ввести ключ. Где-то на просторах интернета ключ был найден, и моя домашняя версия превратилась в профессиональную.

Кстати bash Linux на Windows очень прикольно. Правда есть и минус - очень маленькая скорость выполнения.

В один день ключ забанили и вывалилось окошко

Надпись на работоспособность не влияла, но иногда раздражала. Разные нагугленные способы убрать это сообщение успехом не увенчались.

Пошёл по другому пути - активация через KMS сервер.

Запускаем командную строку обязательно от имени администратора

Вводим следующие команды:

slmgr.vbs -ipk 6TP4R-GNPTD-KYYHQ-7B7DP-J447Y — смена ключа активации...

Статья Делаем цветной появляющийся текст бегущей строкой

Окт 15

- 4 506

- 10

Всем привет!

В один прекрасный вечер мне загорелось сделать большой цветной появляющийся текст бегущей строкой. Нырнул в интернет посмотреть примеры и....

Оказалось, что примеров не оказалось

Немного пошевелил мозгами и состряпал прямо сейчас такой скриптик. Строка побежала....

В один прекрасный вечер мне загорелось сделать большой цветной появляющийся текст бегущей строкой. Нырнул в интернет посмотреть примеры и....

Оказалось, что примеров не оказалось

Немного пошевелил мозгами и состряпал прямо сейчас такой скриптик. Строка побежала....

Python:

import time

import sys

from colorama import init

init()

class Bcolors:

GN = '\033[32m' # green

for i in ['.########', '.##.....##', '.########.', '.##.......', '..#######.', '.########.', '.########', '.########.']:

print(Bcolors.GN + i, end='')

sys.stdout.flush()

time.sleep(0.2)

print('\t')

for x in ['.##......', '..##...##.', '.##.....##', '.##.......', '.##.....##', '.##.....##', '.##......', '.##.....##']:

print(x, end='')

sys.stdout.flush()

time.sleep(0.2)

print('\t')

for i in ['.##......', '...##.##..', '.##.....##', '.##.......', '.##.....##', '.##.....##', '.##......', '.##.....##']:

print(i, end='')...Статья Дуалбут с зашифрованными Linux и Windows

Окт 14

- 16 054

- 12

C

Привет, кодебай!

Я решил поделиться своим небольшим опытом по криптованию дисков с мультизагрузкой – надеюсь, понравится и пригодится, и следующему желающему не придётся копаться так долго, как мне. Расписать постарался максимально подробно, если переборщил – извините.

Итак, постановка задачи: вы хотите держать все свои данные зашифрованными, но при этом у вас на одном жёстком диске расположился как Линукс, так и Виндовс. Это может понадобиться, например, если нужна программа, которая не представлена в Лине, или если есть какие-то корпоративные требования безопасности или… Да мало ли зачем благородному дону или донне нужны две ОС.

Смотреть в сторону богомерзких решений с закрытыми исходниками типа BitLocker мы, разумеется, не будем. Для Windows нам понадобится VeraCrypt, а для Линукса – встроенный в большинство дистрибутивов LUKS.

Проблема же заключается в том, что при шифровании Windows с помощью TrueCrypt или VeraCrypt они записывают себя на первое место в списке загрузчиков...

Я решил поделиться своим небольшим опытом по криптованию дисков с мультизагрузкой – надеюсь, понравится и пригодится, и следующему желающему не придётся копаться так долго, как мне. Расписать постарался максимально подробно, если переборщил – извините.

Итак, постановка задачи: вы хотите держать все свои данные зашифрованными, но при этом у вас на одном жёстком диске расположился как Линукс, так и Виндовс. Это может понадобиться, например, если нужна программа, которая не представлена в Лине, или если есть какие-то корпоративные требования безопасности или… Да мало ли зачем благородному дону или донне нужны две ОС.

Смотреть в сторону богомерзких решений с закрытыми исходниками типа BitLocker мы, разумеется, не будем. Для Windows нам понадобится VeraCrypt, а для Линукса – встроенный в большинство дистрибутивов LUKS.

Проблема же заключается в том, что при шифровании Windows с помощью TrueCrypt или VeraCrypt они записывают себя на первое место в списке загрузчиков...

Статья Создаёт полиалфавитный шифр на Python

Окт 14

- 8 932

- 5

Привет Codeby!

Сегодня мы с вами сделаем очень любопытный полиалфавитный шифр. А для начала немного о шифрах.

Шифры используются с незапамятных времён, сначала они были более простыми, например шифр Цезаря. В этом шифре буквы сдвигаются на несколько символов в ряду. Например А +3 будет Г. Такой шифр взламывается очень легко.

На смену ему появился моноалфавитный шифр или шифр подстановки. Вместо буквы в этом варианте может подставляться буква или цифра.

АБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯ

ГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯАБВ

В этом шифре слово ВОДА будет ЕСЖГ. И всё так же расшифровка не составляет труда. Важность сохранения тайны переписки всегда была очевидна - будь то донесения в армиях, любовные послания, и прочии варианты. В итоге появился более сложный полиалфавитный шифр. В этом шифре уже используются несколько подстановочных шифров.

В сети куча информации по шифрам, не буду заостряться более на этом. Чтобы написать взломостойкий шифр нужно учесть некоторые моменты.

Вот...

Сегодня мы с вами сделаем очень любопытный полиалфавитный шифр. А для начала немного о шифрах.

Шифры используются с незапамятных времён, сначала они были более простыми, например шифр Цезаря. В этом шифре буквы сдвигаются на несколько символов в ряду. Например А +3 будет Г. Такой шифр взламывается очень легко.

На смену ему появился моноалфавитный шифр или шифр подстановки. Вместо буквы в этом варианте может подставляться буква или цифра.

АБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯ

ГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯАБВ

В этом шифре слово ВОДА будет ЕСЖГ. И всё так же расшифровка не составляет труда. Важность сохранения тайны переписки всегда была очевидна - будь то донесения в армиях, любовные послания, и прочии варианты. В итоге появился более сложный полиалфавитный шифр. В этом шифре уже используются несколько подстановочных шифров.

В сети куча информации по шифрам, не буду заостряться более на этом. Чтобы написать взломостойкий шифр нужно учесть некоторые моменты.

Вот...

Что в имени твоём? Расскажите о своём нике.

Окт 13

- 7 276

- 20

Кто чурачил тот и начал )))

Почему explorer? Это означает проводник.

Собственно я им и являлся долгие годы. Нет, не тем проводником, что чай в вагонах РЖД подаёт

Я много ездил по самым удалённым уголкам нашей необъятной Родины. Это был оффроад, ориентирование, и много всего другого.

Именно на мне всегда лежала ответственность как на штурмане. У меня много всяко-разного картографического материала, а как же без карт?

Но не будешь же с бумажкой ходить, в наше время это не нужно. Я могу привязать любую растровую карту - фото, скан. Это может быть любая отсканированная карта любого времени.

Чем ещё меня устраивает этот ник? Как раз тем что он не уникальный. Практически на любом форуме ник explorer будет занят. Так что если вы увидели где-то пользователя explorer не стоит думать что это я Хотя.... как знать, где мне ещё вздумается под ним зарегистрироваться.

Хотя.... как знать, где мне ещё вздумается под ним зарегистрироваться.

Почему explorer? Это означает проводник.

Собственно я им и являлся долгие годы. Нет, не тем проводником, что чай в вагонах РЖД подаёт

Я много ездил по самым удалённым уголкам нашей необъятной Родины. Это был оффроад, ориентирование, и много всего другого.

Именно на мне всегда лежала ответственность как на штурмане. У меня много всяко-разного картографического материала, а как же без карт?

Но не будешь же с бумажкой ходить, в наше время это не нужно. Я могу привязать любую растровую карту - фото, скан. Это может быть любая отсканированная карта любого времени.

Чем ещё меня устраивает этот ник? Как раз тем что он не уникальный. Практически на любом форуме ник explorer будет занят. Так что если вы увидели где-то пользователя explorer не стоит думать что это я

Дистрибутивы Linux,о которых говорят лишь архивы

Окт 13

- 2 777

- 2

Приветствую всех Друзей,Уважаемых Форумчан и Читателей.

Предлагаю немного отдохнуть.

На самом деле,много дистрибутивов,которые уже не поддерживаются.

Все их я описывать не буду,но можно показать несколько,заслуживающих внимания.

Они интересны своей необычностью,названиями и функционалом.

При желании,меняем репы,вставляем свои и дистрибутив превращается в поддерживаемый и полноценный.

Но есть одно "но"-программы могут при обновлении перестать работать.

От этого такие дистрибутивы не застрахованы.

Ссылки на скачивание приводить намеренно не стану,кто пожелает-сам найдёт.

Дистрибутив,о котором будет обзор называется Lucifer Linux.

Проект выстрелил в 2012 году и на данный момент заморожен.

Наверное главные адепты просто повзрослели.

Базировался он на Arch Linux c ядром 3.6.11

Предназначался для оккультистов.

Украшала рабочий стол дефолтная тема в мистико-готичном стиле.

Тему можно было изменить на более привычную.

...

...