Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Форум информационной безопасности - Codeby.net

Статья WinRAR Path Traversal уязвимость. Создаём Evil архив

Мар 22

- 6 791

- 9

Здравствуйте, сегодня вы узнаете, как создать архив эксплуатируя уязвимость Path Traversal архиватора WinRAR до версии 5.61 включительно. Данная уязвимость получила идентификаторы CVE-2018-20250, CVE-2018-20251, CVE-2018-20252 и CVE-2018-20253.

Кому интересны детали, могут почитать эту статью:

Уязвимость позволяет принудительно поместить файл по указанному пути. Для успешной атаки злоумышленнику потребуется просто убедить жертву распаковать вредоносный архив с помощью WinRAR.

Для работы нам понадобится python3. Качаем архив (прикреплён к статье), распаковываем.

Далее нас интересует winrar_exp.py

Мы можем изменять значения rar_filename, evil_filename, target_filename, filename_list

rar_filename - имя результатирующего rar архива

evil_filename - имя файла (полезная нагрузка), который мы будем помещать в нужную...

Кому интересны детали, могут почитать эту статью:

Ссылка скрыта от гостей

Уязвимость позволяет принудительно поместить файл по указанному пути. Для успешной атаки злоумышленнику потребуется просто убедить жертву распаковать вредоносный архив с помощью WinRAR.

Для работы нам понадобится python3. Качаем архив (прикреплён к статье), распаковываем.

Далее нас интересует winrar_exp.py

Мы можем изменять значения rar_filename, evil_filename, target_filename, filename_list

rar_filename - имя результатирующего rar архива

evil_filename - имя файла (полезная нагрузка), который мы будем помещать в нужную...

Статья Установка Metasploit-Framework на Android-устройство [NO ROOT]

Мар 22

- 40 631

- 63

upd 04.08.2021 - метод больше не работает

тема закрыта

тема закрыта

Привет, сегодня я расскажу про установку Metasploit-Framework на твое Android-устройство.

На сегодняшний день, Metasploit является одним из лучших инструментов пентеста. В нем собранно несколько тысяч эксплоитов и не только. С его помощью даже можно создать свой новый инструмент.

И так к делу

Нам понадобится:

1) Телефон

2) Приложение Termux

Play Market: Приложения в Google Play – Termux

F-Droid:

Ссылка скрыта от гостей

3) 400-500 MB свободной памяти на устройстве

4) Интернет (лучше Wi_Fi)

Запустив приложение вы увидите это:[ATTACH type="full"...

Статья Docker: 10 рекомендаций по безопасности

Мар 21

- 7 829

- 1

Всем привет!

Сегодня мы представим перевод статьи компании Snyk Ltd. авторами которой являются 2 специалиста:

Памятка рассчитана для повышения безопасности контейнеров Docker.

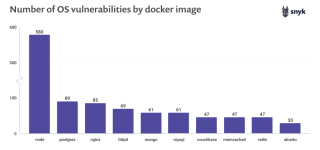

1. Используйте минимальные образы

Зачастую Вы начинаете проекты с общего образа контейнера Docker, например, писать Dockerfile с FROM node , как обычно. Однако при указании образа ноды вы должны учитывать, что полностью установленный дистрибутив Debian является базовым образом, который используется для его сборки...

Сегодня мы представим перевод статьи компании Snyk Ltd. авторами которой являются 2 специалиста:

-

Ссылка скрыта от гостей- Node.js Security WG & Developer Advocate из компании Snyk

-

Ссылка скрыта от гостей- DevSecOps Engineer из компании Soluto

Памятка рассчитана для повышения безопасности контейнеров Docker.

1. Используйте минимальные образы

Зачастую Вы начинаете проекты с общего образа контейнера Docker, например, писать Dockerfile с FROM node , как обычно. Однако при указании образа ноды вы должны учитывать, что полностью установленный дистрибутив Debian является базовым образом, который используется для его сборки...

Статья Дорога к OSCP или мотивация к Try Harder!

Мар 21

- 22 747

- 5

Привет дорогой читатель.

Данную статью решил написать, как большую и полную заметку по своей дороге к достаточно важному для меня лично пути к саморазвитию, а именно будущей сертификации от компании

Вводная часть:

Постараюсь в ней отразить всю необходимую информацию для подготовки к экзамену и другие нюансы, которые помогут Вам не распыляться между различными источниками информации, а действительно увидеть все в одной статье и пользоваться ею как закладкой и своеобразным путеводителем в мир забвения и практики в информационной безопасности.

Давайте сразу поясним, те кто набрел на статью случайно и...

Данную статью решил написать, как большую и полную заметку по своей дороге к достаточно важному для меня лично пути к саморазвитию, а именно будущей сертификации от компании

Ссылка скрыта от гостей

- OSCP он же

Ссылка скрыта от гостей

он же PWKВводная часть:

Постараюсь в ней отразить всю необходимую информацию для подготовки к экзамену и другие нюансы, которые помогут Вам не распыляться между различными источниками информации, а действительно увидеть все в одной статье и пользоваться ею как закладкой и своеобразным путеводителем в мир забвения и практики в информационной безопасности.

Давайте сразу поясним, те кто набрел на статью случайно и...

Как удалить Admin password в Dell Lantitude E4200 ?

Мар 21

- 14 610

- 7

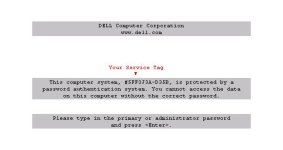

В этой короткой заметке - несколько слов о разблокировке ноутбуков Dell серии Lantitude.

На ноутбуки Dell Lantitude возможно установить три типа паролей:

1. Пароль на вход в BIOS Setup ( Admin password )

2. Пароль на загрузку компьютера ( Primary Password )

3. Пароль жесткого диска ( HDD Password )

Иногда пароль для разблокировки неизвесиен пользователю.

Сброс пароля извлечением "батарейки" на материнской плате не приведёт к положительному результату.

Джамперы замыкания на материнке ноутбука вовсе отсутствуют.

Начиная с 2005 года DELL выпускает ноутбуки у которых на материнской плате нет внешнего EEPROM-а. EEPROM находится внутри контроллера клавиатуры, т.е разблокировка возможна только мастер паролем.

Ноутбуки Dell Lantitude имеют так называемый сервис-тег(service tag, начинается с #) Из этих данных вычисляется Primary Password.

Рисунок 1. Окно ввода пароля Primary Password. Сброс всех паролей !.

На скрине...

На ноутбуки Dell Lantitude возможно установить три типа паролей:

1. Пароль на вход в BIOS Setup ( Admin password )

2. Пароль на загрузку компьютера ( Primary Password )

3. Пароль жесткого диска ( HDD Password )

Иногда пароль для разблокировки неизвесиен пользователю.

Сброс пароля извлечением "батарейки" на материнской плате не приведёт к положительному результату.

Джамперы замыкания на материнке ноутбука вовсе отсутствуют.

Начиная с 2005 года DELL выпускает ноутбуки у которых на материнской плате нет внешнего EEPROM-а. EEPROM находится внутри контроллера клавиатуры, т.е разблокировка возможна только мастер паролем.

Ноутбуки Dell Lantitude имеют так называемый сервис-тег(service tag, начинается с #) Из этих данных вычисляется Primary Password.

Рисунок 1. Окно ввода пароля Primary Password. Сброс всех паролей !.

На скрине...

Статья Установка и настройка сервера Apache, PHP, MySQL, phpMyAdmin на Windows 10

Мар 20

- 23 341

- 13

Good things should be shared.

Здесь инструкция для Windows. Если у вас Linux, то вам сюда "Установка и настройка Apache, PHP, MySQL, phpMyAdmin на Linux (LAMP)".

Локальный веб-сервер — это очень полезный инструмент. Он нужен и тем кто разрабатывает Web-приложения, и тем, кто учиться работать с разнообразными скриптами, движками, а также тем, кто занимается тестированием на веб-проникновение. Существуют разные популярные сборки «всё в одном», которые включают Apache, PHP, MySQL и другие компоненты. Можно пользоваться и ими. Но самостоятельная установка сервера имеет ряд преимуществ:

- возможность использовать самые новые компоненты, самые свежие версии Apache, PHP, MySQL, phpMyAdmin;

- можно самостоятельно обновлять эти...

Статья Цикл статей Kali Linux от новичка до продвинутого юзера

Мар 20

- 6 710

- 10

Приветствую тебя читатель. Приглашаю тебя на этот цикл статей по OS Kali Linux. я если честно в нём нифига не соображаю, но мы вместе с вами будем разбираться со всеми сложившимися ситуациями. И так поехали.

Первое что мы делаем это скачиваем дистрибутив самого Kali с

В принципе Live USB это: Удобно, практично, динамично, и почти всегда мобильно.

хватит ораторства, перейдём к сути. У вас явно возникнет вопрос как же поставить дистрибутив Kali на флешку. Есть множество способов это сделать, но я выбрал программу Rufus. Как самый умный я пошёл на офф сайт и скачал последнюю версию и с...

Первое что мы делаем это скачиваем дистрибутив самого Kali с

Ссылка скрыта от гостей

. Можно скачать посредством uTorrent или по прямой ссылке. Пока качается наш образ необходимо определится как и на что будет проходить установка системы, VirtualBox, VMware, Live USB. Я выбрал Live USB. Почему? Очень просто VirtualBox не хотел работать корректно, VMware просто не хотел устанавливаться из-за не совместимости с процессором.В принципе Live USB это: Удобно, практично, динамично, и почти всегда мобильно.

хватит ораторства, перейдём к сути. У вас явно возникнет вопрос как же поставить дистрибутив Kali на флешку. Есть множество способов это сделать, но я выбрал программу Rufus. Как самый умный я пошёл на офф сайт и скачал последнюю версию и с...

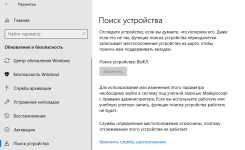

Статья Удаленно удаляем данные с украденного ноутбука

Мар 20

- 6 085

- 10

Всем доброго!

Огромное количество людей предпочитают стационарным компьютерам ноутбуки. Естественно, он удобнее, мобильнее, и, если правильно подобрать параметры, не так уж уступает в скорости работы и мощности. Если брать нашу сферу деятельности, до без ноутбука практически никуда.

Но так, как ноутбук создан для мобильности, и дома он находится только 50% времени, то его можно либо потерять, либо его могут украсть. К примеру, возвращаешься ты в машину, а стекла нет, и сумки с любимым ноутом тоже. Горе, слезы, крик "НЕТ..." в небеса на коленях - это все понятно. Но помимо самого ноутбука потеряна и локальная информация.

Что ты потерял - каждый может прокрутить в голове. Но дело не только в том, что ты потерял ее, но и кто-то еще получит к ней доступ... Начиная от истории браузера, заканчивая какими-то документами, базами или авторским кодом, который никто не должен лицезреть. В общем у любого человека есть скелеты в шкафу, и предпочтительно, чтоб они там и остались. И вот...

Огромное количество людей предпочитают стационарным компьютерам ноутбуки. Естественно, он удобнее, мобильнее, и, если правильно подобрать параметры, не так уж уступает в скорости работы и мощности. Если брать нашу сферу деятельности, до без ноутбука практически никуда.

Но так, как ноутбук создан для мобильности, и дома он находится только 50% времени, то его можно либо потерять, либо его могут украсть. К примеру, возвращаешься ты в машину, а стекла нет, и сумки с любимым ноутом тоже. Горе, слезы, крик "НЕТ..." в небеса на коленях - это все понятно. Но помимо самого ноутбука потеряна и локальная информация.

Что ты потерял - каждый может прокрутить в голове. Но дело не только в том, что ты потерял ее, но и кто-то еще получит к ней доступ... Начиная от истории браузера, заканчивая какими-то документами, базами или авторским кодом, который никто не должен лицезреть. В общем у любого человека есть скелеты в шкафу, и предпочтительно, чтоб они там и остались. И вот...

Статья Kali Linux 2.0 с ядром 4.0 – Установка проприетарного драйвера NVIDIA – ускоренный видеодрайвер NVIDIA для Linux

Мар 19

- 18 911

- 8

- Инструкция применима к Kali Linux 2.0 с ядром 4.0 и Kali Linux 1.1.0 с ядром 3.18.

- Если у вас видеокарта от AMD, то обратитесь к статье “Установка проприетарного драйвера AMD ATI fglrx на Kali Linux 1.1.0a“.

- Если у вас Kali Linux установлена в виртуальной машине, то она никогда не увидит вашу видеокарту. Т.е. эта инструкция не применима для ОС в виртуальной машине.

Эта инструкция объясняет, как установить проприетарный “NVIDIA Accelerated Linux Graphics Driver” или, проще говоря, драйвер NVIDIA на систему Kali Linux 2.0 с ядром 4.0. По умолчанию, Kali Linux устанавливает драйвер NVIDIA с открытым исходным кодом nouveau, который работает прекрасно, если вам нужно просто отображение. Наличие драйверов с открытым исходным кодом может...