Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Форум информационной безопасности - Codeby.net

Статья SQL - прежде чем ломать базы данных

Июл 31

- 17 388

- 20

Всем привет!

В сети очень много материала по внедрению SQL-инъекций, однако я скажу что стоит изучать эту тему не с внедрения, а с создания баз данных и освоения операторов SQL. Только так придёт понимание, когда знаешь всё изнутри. Самый распространённый вариант БД это MySQL, поэтому рассматривать будем именно её.

Приступим:

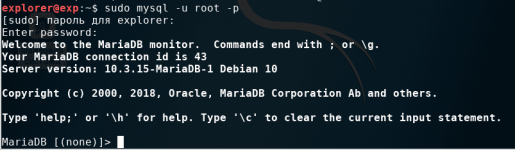

Рассказывать буду на примере Kali Linux, в этой ОС уже предустановлена система управления базами данных (СУБД). Если у вас другой дистрибутив, то можно проверить наличие MySQL командой mysql --version, в Кали на выходе получаете примерно следующее:

mysql Ver 15.1 Distrib 10.3.15-MariaDB, for debian-linux-gnu (x86_64) using readline 5.2

Как видно база данных стоит MariaDB, это не должно смущать. MariaDB это форк MySQL, только работающая быстрее, поэтому имеет совместимость по sql-операторам.

Если MySQL не установлена на вашей оси, то это несложно сделать. Например установка на Debian 9...

В сети очень много материала по внедрению SQL-инъекций, однако я скажу что стоит изучать эту тему не с внедрения, а с создания баз данных и освоения операторов SQL. Только так придёт понимание, когда знаешь всё изнутри. Самый распространённый вариант БД это MySQL, поэтому рассматривать будем именно её.

Приступим:

Рассказывать буду на примере Kali Linux, в этой ОС уже предустановлена система управления базами данных (СУБД). Если у вас другой дистрибутив, то можно проверить наличие MySQL командой mysql --version, в Кали на выходе получаете примерно следующее:

mysql Ver 15.1 Distrib 10.3.15-MariaDB, for debian-linux-gnu (x86_64) using readline 5.2

Как видно база данных стоит MariaDB, это не должно смущать. MariaDB это форк MySQL, только работающая быстрее, поэтому имеет совместимость по sql-операторам.

Если MySQL не установлена на вашей оси, то это несложно сделать. Например установка на Debian 9...

Вызов xpage

Июл 29

- 4 277

- 3

очевидной целью является "плавный" переход от классики или вызов java для ф-ций, которые по той или иной причине засунуть в агент будет проблематичным/рискованным/неудобным

Для версий нотусни, в которых нет класов обработки http запросов (ниже 10.0) или нет желания постигать дзен новых классов из LS, подход будет заключаться в вызове java агента, с единственной целью - вызвать и обработать результат от xpage

Основны "хитрости":

- авторизация (создание передача сессии)

- обработка ситуации с прокси сервером

- обработка результата и формирование ответа

первое и второе (в коде ниже) я здесь уже описывал, последнее предполагается задействовать через документ. Вполне возможно передавать и бинарные объекты, но обработка их в ЛС не очень удобна, да и часто конечным "потребителем" будет документ.

Коротко схема такова:

Код на ЛС -> вызов java агента с документом контекста (поля которого заполняются соответственно...

Для версий нотусни, в которых нет класов обработки http запросов (ниже 10.0) или нет желания постигать дзен новых классов из LS, подход будет заключаться в вызове java агента, с единственной целью - вызвать и обработать результат от xpage

Основны "хитрости":

- авторизация (создание передача сессии)

- обработка ситуации с прокси сервером

- обработка результата и формирование ответа

первое и второе (в коде ниже) я здесь уже описывал, последнее предполагается задействовать через документ. Вполне возможно передавать и бинарные объекты, но обработка их в ЛС не очень удобна, да и часто конечным "потребителем" будет документ.

Коротко схема такова:

Код на ЛС -> вызов java агента с документом контекста (поля которого заполняются соответственно...

Статья Пентест веб-приложений: Тестирование HTTP-методов, HSTS, кроссдоменных политик, прав доступа к файлам.

Июл 26

- 6 986

- 0

Привет, codeby.

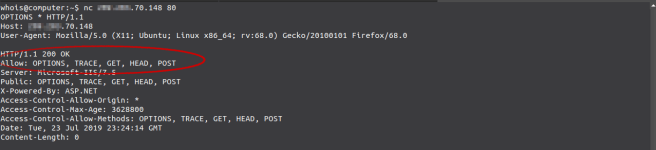

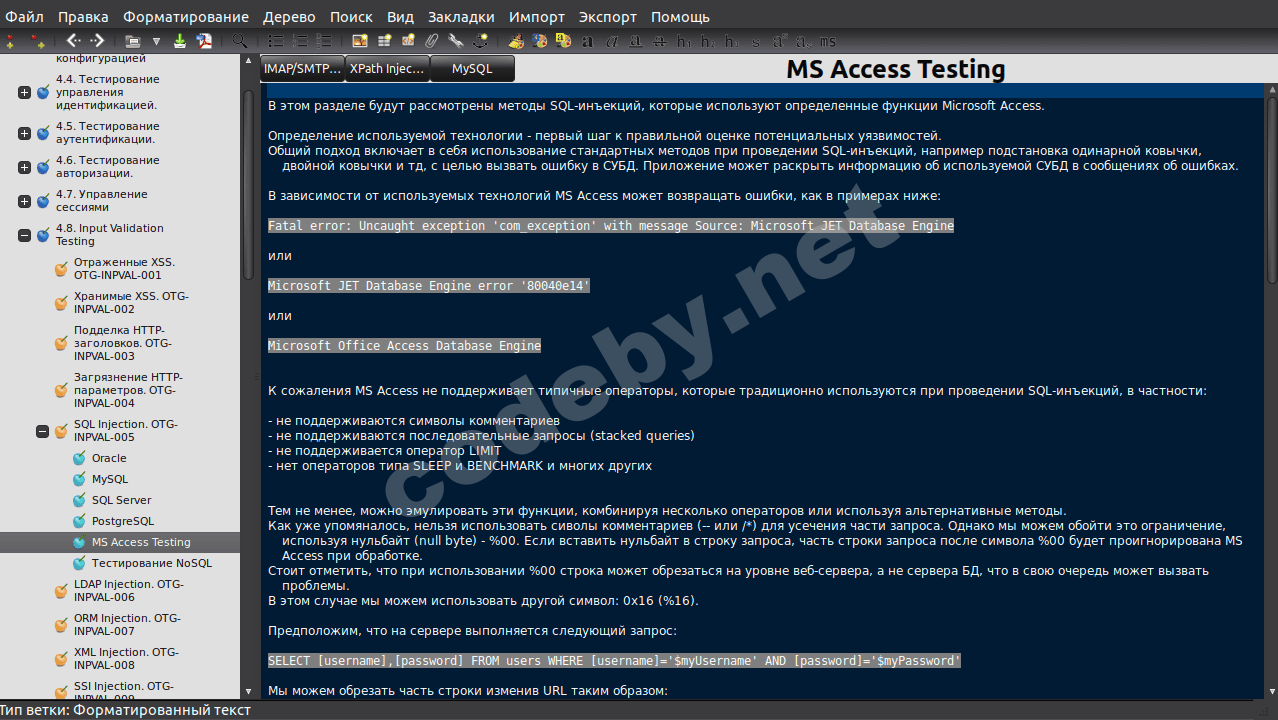

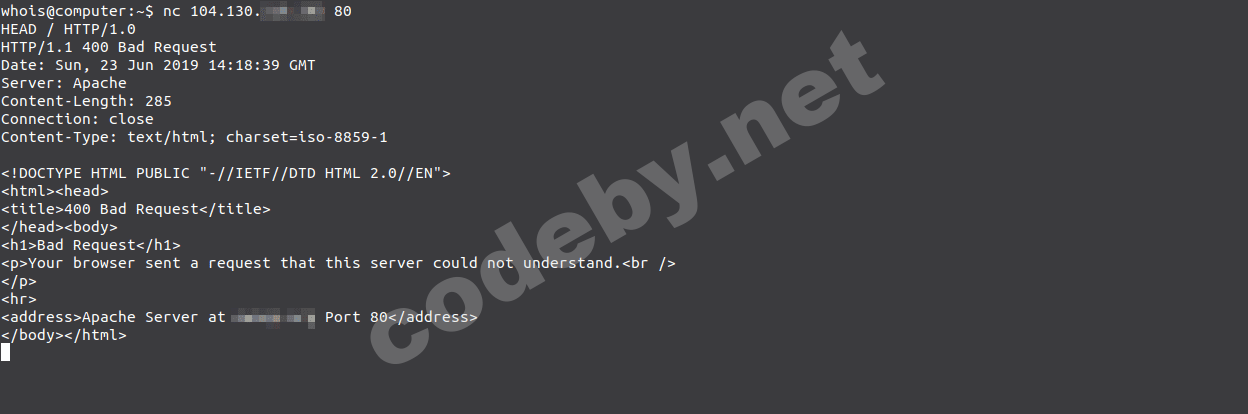

В этой статье определим, какие HTTP-методы поддерживаются веб-сервером; узнаем, как метод TRACE связан с атакой XST; определим, включен ли на сервере механизм HSTS; поговорим о кроссдоменной политике и о правах доступа к файлам на сервере.

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

codeby.net

[URL...

codeby.net

[URL...

В этой статье определим, какие HTTP-методы поддерживаются веб-сервером; узнаем, как метод TRACE связан с атакой XST; определим, включен ли на сервере механизм HSTS; поговорим о кроссдоменной политике и о правах доступа к файлам на сервере.

Как стать хакером и как взломать сайт или беглое знакомство с OWASP Testing Guide

В этой статье я попробую ответить на два самых часто задаваемых вопроса на тематических форумах

Введение в пентест веб-приложений: поиск утечек информации с помощью поисковых систем

Сегодня получим небольшую дозу теории и приступим к практической части

Пентест веб приложений: определение веб-сервера, изучение robots.txt, определение приложений на веб-сервере.

Сегодня научимся определять поставщика и версию веб-сервера, искать веб-приложения на сервере и взглянем на robots.txt.

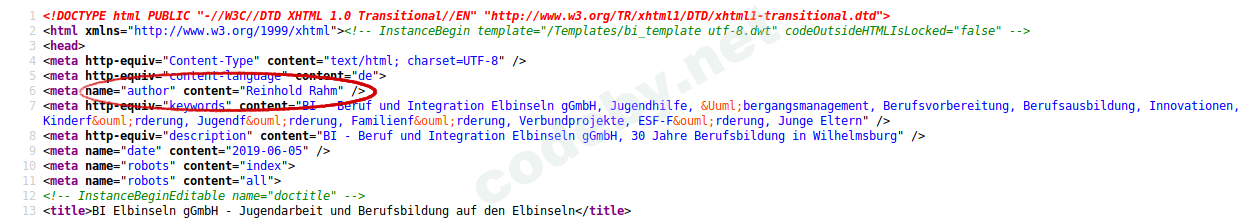

Пентест веб-приложений: Исследование исходного кода веб-страниц. Определение точек входа. Карта приложения.

При тестировании веб-приложений методом BlackBox у нас, как правило, не будет доступа ко всем исходным кодам приложения

Статья ASM для х86 (4.5.) Техники скрытия процессов

Июл 23

- 7 010

- 4

Win – это работающая по определённым правилам замкнутая система и если не придерживаться этих правил, её можно пустить по ложному следу. Тут главное не идти на поводу Microsoft, которая вправляет нам мозги своей/увесистой документацией. Сабж рассматривает несколько способов скрытия программ от системного "Диспетчера задач" как на пользовательском уровне, так и на уровне ядра.

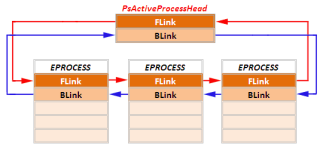

4.5.0. Ядерный уровень

Всякий процесс в системе описывается своей структурой EPROCESS – сколько запущенных процессов, столько и структур. Чтобы держать все процессы под контролем, система связывает их в цепочку через механизм связных-списков LIST_ENTRY. Сам список состоит всего из двух элементов – это указатель FLink на следующую структуру EPROCESS в цепочке (Forward), и указатель BLink на предыдущую структуру в цепочке...

4.5.0. Ядерный уровень

Всякий процесс в системе описывается своей структурой EPROCESS – сколько запущенных процессов, столько и структур. Чтобы держать все процессы под контролем, система связывает их в цепочку через механизм связных-списков LIST_ENTRY. Сам список состоит всего из двух элементов – это указатель FLink на следующую структуру EPROCESS в цепочке (Forward), и указатель BLink на предыдущую структуру в цепочке...

Статья Сертификат опасности Qaznet Trust Network

Июл 22

- 5 320

- 3

Тема о тотальной слежке не раз поднималась на форуме, вызывая справедливое возмущение пользователей – вот еще пять копеек в ту же копилку, хотя в данной статье больше вопросов, чем ответов.

На днях жители столицы Казахстана были немало удивлены, получив на свои мобильные телефоны СМС следующего содержания:

Я даже ущипнул себя – не сон ли это? Какой сертификат безопасности??? Что происходит??? Современный человек, как это не прискорбно звучит – уже наполовину андроид. Он скорее согласится целый день ничего не есть и не пить, - НО ИНТЕРНЕТ ЧТОБ БЫЛ. После недолгих блужданий в казнете вот что удалось выяснить:

Абоненты отечественных сотовых операторов получили сообщения, где их просят установить так называемый "сертификат безопасности". В рассылке сказано, что в случае его отсутствия на устройствах могут возникнуть проблемы с интернетом. В Правительстве говорят, что такая мера позволит оградить...

На днях жители столицы Казахстана были немало удивлены, получив на свои мобильные телефоны СМС следующего содержания:

Я даже ущипнул себя – не сон ли это? Какой сертификат безопасности??? Что происходит??? Современный человек, как это не прискорбно звучит – уже наполовину андроид. Он скорее согласится целый день ничего не есть и не пить, - НО ИНТЕРНЕТ ЧТОБ БЫЛ. После недолгих блужданий в казнете вот что удалось выяснить:

Абоненты отечественных сотовых операторов получили сообщения, где их просят установить так называемый "сертификат безопасности". В рассылке сказано, что в случае его отсутствия на устройствах могут возникнуть проблемы с интернетом. В Правительстве говорят, что такая мера позволит оградить...

Статья Пентест веб-приложений: Обнаружение резервных копий, старых и забытых файлов. Поиск административных интерфейсов и подбор паролей к ним.

Июл 20

- 8 234

- 10

Привет, codeby!

В данной статье будет рассмотрена тема забытых файлов на сервере, устаревших файлов, бэкапов, временых файлов и тех, которые в принципе не должны быть доступны обычным пользователям из браузера. Рассмотрим угрозы, которые таят эти файлы и способы поиска таких файлов. Так же затронем тему поиска административных интерфейсов и подбора к ним учетных данных.

В данной статье будет рассмотрена тема забытых файлов на сервере, устаревших файлов, бэкапов, временых файлов и тех, которые в принципе не должны быть доступны обычным пользователям из браузера. Рассмотрим угрозы, которые таят эти файлы и способы поиска таких файлов. Так же затронем тему поиска административных интерфейсов и подбора к ним учетных данных.

Статья Атакуем Microsoft Exchange 2016

Июл 17

- 5 197

- 0

Привет форумчане!

Не мог обойти эту тему стороной и решил оставить след о ней в нашей замечательной рубрике.

За текущий год на почтовый сервер от Microsoft вышло приличное количество уязвимостей, в том числе кричитеские получившие максимальный бал 10 за серьезность уязвимости. Весь список посмотреть можно

Прошло уже достаточно времени с тех пор, как вышла уязвимость на Microsoft Exchange

Сегодня мы поведаем Вам, что представляет из себя данная уязвимость и какие могут быть последствия.

Дисклеймер: Данная статья написана только в образовательных целях и автор не несёт ответственности за ваши действия. Ни в коем случае не призываем...

Не мог обойти эту тему стороной и решил оставить след о ней в нашей замечательной рубрике.

За текущий год на почтовый сервер от Microsoft вышло приличное количество уязвимостей, в том числе кричитеские получившие максимальный бал 10 за серьезность уязвимости. Весь список посмотреть можно

Ссылка скрыта от гостей

.Прошло уже достаточно времени с тех пор, как вышла уязвимость на Microsoft Exchange

Ссылка скрыта от гостей

с уровнем критичности

Ссылка скрыта от гостей

Сегодня мы поведаем Вам, что представляет из себя данная уязвимость и какие могут быть последствия.

Дисклеймер: Данная статья написана только в образовательных целях и автор не несёт ответственности за ваши действия. Ни в коем случае не призываем...

Статья ASM для х86. (4.4.) Структура заголовка PE-файла

Июл 16

- 7 528

- 4

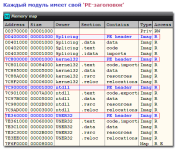

Рассмотрим формат исполняемого файла..

Важной его частью является формируемый компилятором заголовок PE-Header – этакий паспорт с полной информацией о своём клиенте. Когда система запускает файл на исполнение, загрузчик образов в Ntdll.dll сначала берёт только заголовок из дискового файла, а остальную его часть не трогает. На основании этой информации, лоадер создаёт указанное число секций и прочих ресурсов, и только потом заполняет эти секции кодом и данными. Под заголовок выделяется одна 4К- страница виртуальной памяти размером 0х1000 байт.

Header имеет довольно запутанную структуру и чтобы разобраться в нём хотя-бы на начальном уровне, придётся проштудировать манны как-минимум раз 10. Здесь уже подымался этот вопрос, и человек написал целую статью на эту тему, где достаточно внятно освятил общее положение дел – советую...

Важной его частью является формируемый компилятором заголовок PE-Header – этакий паспорт с полной информацией о своём клиенте. Когда система запускает файл на исполнение, загрузчик образов в Ntdll.dll сначала берёт только заголовок из дискового файла, а остальную его часть не трогает. На основании этой информации, лоадер создаёт указанное число секций и прочих ресурсов, и только потом заполняет эти секции кодом и данными. Под заголовок выделяется одна 4К- страница виртуальной памяти размером 0х1000 байт.

Header имеет довольно запутанную структуру и чтобы разобраться в нём хотя-бы на начальном уровне, придётся проштудировать манны как-минимум раз 10. Здесь уже подымался этот вопрос, и человек написал целую статью на эту тему, где достаточно внятно освятил общее положение дел – советую...

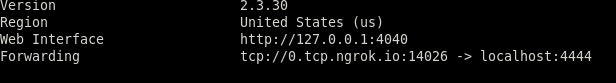

Статья Похек на шару, чем опасен ngrok и кривые руки

Июл 16

- 8 711

- 11

Сегодня мы поучимся с вами мыслить немного нестандартно. Я покажу вам, к чему могут привести такие вещи, как забывчивость поменять (удалить) стандартные учетные записи, игнорирование создания сертификатов и публичные сервисы.

Затронем некоторые сетевые протоколы, такие как SSH, telnet, FTP, smb и т.п. Как только вы уловите мысль, сможете крутить как вздумается.

Данное микро исследование предназначено для мамкиных хакеров и тех, кто не в состоянии самостоятельно сделать шаг влево шаг вправо и пользуется чужими разработками c красной кнопкой “Хекнуть без регистрации и СМС”. Матёрым волкам всё это известно и не будет интересно в принципе (наверное).

Дисклеймер: данная статья носит чисто информативный характер. Все действия, показанные в данной статье, выдуманы в состоянии аффекта и отрисованы в фотожопе.

Вы сами...