Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Форум информационной безопасности - Codeby.net

Статья Восстановление замененных файлов с помощью Winhex

Июл 27

- 12 456

- 6

Восстановление данных с помошью программы winhex.

Происшествие: Сотрудник работал с текстовым документом, удалил из него информацию и сохранил под тем же именем.

Задача: восстановить предыдущую редакцию документа без потери информации.

Для имитации будем использовать текстовый документ формата docx. Создаем документ на флешки, и заполняем его информацией, для примера в исходный файл я ввел одной строкой единицы, сохранил документ, далее ввел двойки, сохранил, и так далее до пяти.

Задача восстановить документ до исходного состояния с единицами.

Запускаем программу Winhex с правами администратора, заходим Tools->open disk или клавиша F9.

Выбираем физический носитель на котором находится документ.

Откроется редактор данных, заходим Tools->Disk Tools -> File Recovery by Type,

...

...

Происшествие: Сотрудник работал с текстовым документом, удалил из него информацию и сохранил под тем же именем.

Задача: восстановить предыдущую редакцию документа без потери информации.

Для имитации будем использовать текстовый документ формата docx. Создаем документ на флешки, и заполняем его информацией, для примера в исходный файл я ввел одной строкой единицы, сохранил документ, далее ввел двойки, сохранил, и так далее до пяти.

Задача восстановить документ до исходного состояния с единицами.

Запускаем программу Winhex с правами администратора, заходим Tools->open disk или клавиша F9.

Выбираем физический носитель на котором находится документ.

Откроется редактор данных, заходим Tools->Disk Tools -> File Recovery by Type,

Статья Forensics Web Browser Artifacts (history, cookie, cache) Windows - search handmade

Июл 27

- 3 861

- 2

Уже была статья бесплатные программы в Windows по нахождению данных в веб-браузерах (история, cookie, кеш) Forensics Windows Free tools in Web Browser Artifacts (history, cookie, cache)

Сейчас мы рассмотрим универсальный инструмент DB Browser for SQLite, с его помощью разберем данные артефакты в ручную и определим откуда программы берут такие данные как история, кеш, cookie.

Mozilla Firefox в которой есть вот такие (пример картинка) базы данных

Сейчас мы рассмотрим универсальный инструмент DB Browser for SQLite, с его помощью разберем данные артефакты в ручную и определим откуда программы берут такие данные как история, кеш, cookie.

Mozilla Firefox в которой есть вот такие (пример картинка) базы данных

- С помощью DB Browser for SQLite откроем файл базы данных places.sqlite который хранит аннотации, закладки, любимые значки, историю ввода, ключевые слова и историю просмотров (запись посещенных страниц).

CTF CTF. Задачка для разминки мозгов (от 5h3ll) : решение

Июл 25

- 4 454

- 5

Привет!

Не приходилось до этого пользоватся disassemble и вот появился повод - тема от 5h3ll.

В процессе пришлось перечитать кучу форумов и разбора реальных примеров, но попробую изложить в кратце.

Значить так:

Фёрст - скачиваем скрипт и сразу пробуем codeby, CodeBy, cODEbY, ybedoc, yBedoC, YbEDOc, codeby.net, codebynet и так далее...

Ноу лак, ноу кукумбер.

Секонд - запускаем

и смортим, нет ли чего интересного:

Не приходилось до этого пользоватся disassemble и вот появился повод - тема от 5h3ll.

В процессе пришлось перечитать кучу форумов и разбора реальных примеров, но попробую изложить в кратце.

Значить так:

Фёрст - скачиваем скрипт и сразу пробуем codeby, CodeBy, cODEbY, ybedoc, yBedoC, YbEDOc, codeby.net, codebynet и так далее...

Ноу лак, ноу кукумбер.

Секонд - запускаем

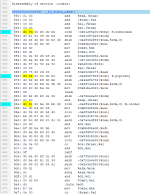

strings CodeBy-Simple-CTFи смортим, нет ли чего интересного:

Код:

/lib64/ld-linux-x86-64.so.2

libc.so.6

puts

__stack_chk_fail

printf

strlen

__cxa_finalize

__libc_start_main

GLIBC_2.4

GLIBC_2.2.5

_ITM_deregisterTMCloneTable

__gmon_start__

_ITM_registerTMCloneTable

u/UH

=&

=b

Codef

[]A\A]A^A_

%s -

;*3$"

GCC: (GNU) 8.1.0

GCC: (GNU) 8.1.1 20180531

init.c

crtstuff.c

deregister_tm_clones

__do_global_dtors_aux

completed.7340

__do_global_dtors_aux_fini_array_entry

frame_dummy

__frame_dummy_init_array_entry

codebytestctf.c...Статья Comparison of file recovery programs usb mass storage device (Windows)

Июл 25

- 4 765

- 3

При расследовании инцидентов часто на экспертизу попадают usb накопители, но методы изъятия из ПК или ноутбуков делают эти устройства потом не читаемыми, как пример такого устройства pqi usb flash 256 мб, при подключении в систему выдает "форматировать диск"

Мы рассмотрим такие программы:

Мы рассмотрим такие программы:

- GetDataBack Simple

- R-Studio

- BlackLight 2018 Release 2

- AccessData Forensic Toolkit FTK

- X-Ways Forensics

- Recovery Explorer Professional

- 7-Data_Recovery

- MiniToolPowerDataRecovery

- OntrackEasyRecovery

- Recover My Files

- ForensicsMaster

- DMDE - DM Disk Editor and Data Recovery Software

[ATTACH type="full" alt="GetDataBack...

Статья Forensics Windows Free tools in Web Browser Artifacts (history, cookie, cache)

Июл 24

- 4 605

- 3

В Форензике история посещений страниц в интернете это неотъемлемая часть экспертиз, в этот раз мы рассмотрим только явные следы (удаленные и.т.п это отдельные темы для рассмотрений).

Немного теории (места хранения не удаленных данных):

Немного теории (места хранения не удаленных данных):

Код:

Microsoft Windows 7:

AppData\Local\Microsoft

C:\Users\{user}\AppData\Local\Microsoft\Internet Explorer\IECompatData\

C:\Users\{user}\AppData\Local\Microsoft\Feeds Cache\

C:\Users\{user}\AppData\Local\Microsoft\Windows\WebCache\

-> AppData\Local\Microsoft\Windows\History

C:\Users\{user}\AppData\Local\Microsoft\Windows\History\

-> AppData\local\Microsoft\Windows\Temporary Internet Files

C:\Users\{user}\AppData\Local\Microsoft\Windows\Temporary Internet Files\

-> AppData\Local

C:\Users\{user}\AppData\Local\Temp\

-> AppData\LocalLow

C:\Users\{user}\AppData\LocalLow\Microsoft\Internet Explorer\DOMStore\

-> AppData\Roaming

C:\Users\{user}\AppData\Roaming\Microsoft\Internet Explorer\UserData\...Статья Forensics Windows Registers all in one program

Июл 22

- 3 489

- 1

Продолжение статей:

[Начало] Forensics Windows Registry

[Продолжение] Forensics Windows Registry - ntuser.dat

Иногда для получения полной картины все данные реестра нужно собрать в одно цело с которым будет удобнее рассматривать все варианты произошедшего или исследования следов/артефактов.

Дано:

[Начало] Forensics Windows Registry

[Продолжение] Forensics Windows Registry - ntuser.dat

Иногда для получения полной картины все данные реестра нужно собрать в одно цело с которым будет удобнее рассматривать все варианты произошедшего или исследования следов/артефактов.

Дано:

- ntuser.dat извлечён из криминалистического образа (dd, raw, e01, 001 и.т.д)

- файлы реестра SAM, SECURITY, SOFTWARE, SYSTEM, DEFAULT, DRIVERS полученные IREC или Triage или скопированы из...

Статья Forensics Windows Registry - ntuser.dat

Июл 22

- 7 178

- 0

- [Начало] Forensics Windows Registry

- [Продолжение] Forensics Windows Registry - ntuser.dat

- [Дополнение] Forensics Windows Registry - расшифровка и отображение всех записей UserAssist (к второму пункту статьи "Forensics Windows Registry - ntuser.dat")

- [Дополнение] Forensics Windows Registry - история запуска программ (дополнение к статье "Forensics Windows Registry - ntuser.dat")

- Продолжение этих статей: Forensics Windows Registers all in one program

Статья Дистрибутив BlackArch Linux 2018.06.01 для проведения тестирования на проникновение, в который вошли новые мощные хакерские инструменты

Июл 21

- 10 328

- 27

BlackArch Linux 2018.06.01 - операционная система для проведения тестирования на проникновение была выпущена с новыми образами ISO и OVA и набором высококачественных обновлений для пентестеров.

BlackArch Linux является одним из самых серьезных дистрибутивов пен-тестирования, основанного на мощном

Ссылка скрыта от гостей

, который содержит около

Ссылка скрыта от гостей

инструментов, предназначенных для взлома.BlackArch Linux является одним из широко используемых дистрибутивов хакерами, тестировщиками на проникновение, и специалистами по безопасности для различных исследовательских целей в области безопасности.

Этот новый выпуск включает обновленную версию blackarch-installer (v0.7), ядро 4.16.12 и многие другие высококачественные улучшения.

BlackArch Linux содержит...

Статья Forensics Windows Registry

Июл 21

- 8 917

- 9

В Форензике Реестр может выявить огромное количество информации о злоумышленнике.

Информация, которая может быть найдена в реестре, включает:

Согласно Microsoft, статья

Реестр Windows - это «центральная иерархическая база данных», предназначенная "Для хранения информации, необходимой для настройки системы для одного или нескольких пользователей, приложений и аппаратных устройств.

Реестр...

Информация, которая может быть найдена в реестре, включает:

- Пользователи и время последнего использования системы

- Последнее используемое программное обеспечение

- Любые устройства, подключенные к системе, включая уникальные идентификаторы флеш-накопителей, жестких дисков, телефонов, планшетов и.т.д.

- Когда система подключена к определенной точке беспроводного доступа

- Что и когда файлы были доступны

- Список любых поисков, выполненных в системе

- И многое, многое другое

Согласно Microsoft, статья

Ссылка скрыта от гостей

. Eще описание.Реестр Windows - это «центральная иерархическая база данных», предназначенная "Для хранения информации, необходимой для настройки системы для одного или нескольких пользователей, приложений и аппаратных устройств.

Реестр...

Категории блога

Пользователи онлайн

- coder32

- Nektondmothy

- Tunic

- Luxkerr

- Bakulyonak

- Tionge

- Psyhoz

- Маймул

- D4ckD4ck

- Nostratemus

- orlenok_x4

- iksiiim

- Stasweb

- Gorthaur666

- exe_0wn3d

- Exited3n

- evgenyum

- void0

- Hardmod

- Menschenfresser

- Евгения Гусакова

- Geoleo

- Lefen

- Rhabdomancy

- dmitriygolubev00

- Shortcake

- Gah9

- Valentina1997

- LeqWei

- danmat911

- Kizarek86

- Сергей Попов

- Влад100

- Jumuro

- NickX

- oblivirain

- Cyber256

- Anton1981

- Lunik

- Squeaker

- Marlborough

- tryweryn

- xaniepta

- cyberlife

- sur

- simb125

Всего: 855 (пользователей: 51, гостей: 804)