Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Форум информационной безопасности - Codeby.net

Статья [0x07] Исследуем Portable EXEcutable [Пишем полноценный инфектор]

Дек 05

- 5 873

- 5

Доброго времени суток, форумчане! Эта статья является логическим продолжением сразу для двух статей - для статьи о DLL инъекциях и для статьи об инфицировании .exe файлов. Только задумайтесь, что будет, если смешать два этих способа? (Для полноценного понимания требуется изучение предыдущего материала, так как в нём приведены основы инфицирования, внедрения DLL и описание формата PE-файла)

Дисклеймер

ВНИМАНИЕ! Весь представленный ниже материал распространяется исключительно в образовательных целях. Автор и администрация форума не несут ответственности за ваши действия.

Дисклеймер

ВНИМАНИЕ! Весь представленный ниже материал распространяется исключительно в образовательных целях. Автор и администрация форума не несут ответственности за ваши действия.

[COLOR=rgb(226, 80...

Конкурс Фреймворк на питоне

Дек 02

- 3 388

- 3

Статья для участия в Конкурсе программистов

У программы есть следующее возможности:

сканирование всех портов или 1 конкретного

получение IP по домену

получение имени сервера

получение whois информации

получение информации по номеру телефона

создание запросов с кастумным или дефолтным user-agentom

выполнение команд не выходя из скрипта

смена мак адреса или имени хоста

запуск airgeddona

запуск nmap в разных режимах сканирование

на написание программы меня вдохновили статьи питон для хакера но статьи к сожалению закончились а писать программу я продолжила и написала ещё несколько модулей а так-же немного изменила изначально привидений в...

У программы есть следующее возможности:

сканирование всех портов или 1 конкретного

получение IP по домену

получение имени сервера

получение whois информации

получение информации по номеру телефона

создание запросов с кастумным или дефолтным user-agentom

выполнение команд не выходя из скрипта

смена мак адреса или имени хоста

запуск airgeddona

запуск nmap в разных режимах сканирование

на написание программы меня вдохновили статьи питон для хакера но статьи к сожалению закончились а писать программу я продолжила и написала ещё несколько модулей а так-же немного изменила изначально привидений в...

Конкурс [ Пишем Hack-Tools ] - генератор дорков

Дек 01

- 17 242

- 23

Статья для участия в Конкурсе программистов

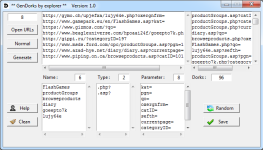

Генератор дорков

Сегодня мы разберём программу для генерации дорков, которые можно применять для взлома баз данных посредством SQL Injection через другой софт. В этой статье я рассказывал о создании дорок в другой программе, и как можно их применить.

Внешний вид программы в Windows

Внешний вид программы в Kali Linux

Графическая оболочка выполнена в Tkinter входящий в состав Python и не требующий отдельной установки. Программа занимает 276 строк. Написать её было не так непросто, но очень интересно.

Приступим к разбору:

Сначала...

Генератор дорков

Сегодня мы разберём программу для генерации дорков, которые можно применять для взлома баз данных посредством SQL Injection через другой софт. В этой статье я рассказывал о создании дорок в другой программе, и как можно их применить.

Внешний вид программы в Windows

Внешний вид программы в Kali Linux

Графическая оболочка выполнена в Tkinter входящий в состав Python и не требующий отдельной установки. Программа занимает 276 строк. Написать её было не так непросто, но очень интересно.

Приступим к разбору:

Сначала...

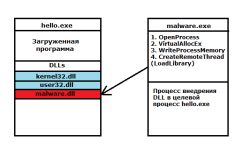

Статья [0x06] Исследуем Portable Executable [DLL инъекции]

Дек 01

- 6 796

- 4

Салют, друзья! На дворе 2018 год, а мы с вами начинаем изучать DLL инъекции

DLL Injection

Что же за DLL-инъекции, то такие? Для начала, нужно рассказать, что такое DLL.

DLL (Dynamic Link Library) - исполняемый модуль, в котором хранятся функции, используемые программой. Да! Их просто вынесли в отдельный исполняемый модуль. DLL'ки загружаются программой, а после этого используются функции, которые экспортирует DLL. Пример DLL - kernel32.dll в нём хранятся основные функции Windows API.

При загрузке/выгрузке DLL вызывается определённая функция этой DLL. Её обычно называют инициализирующей и по умолчанию она носит имя...

Решено Скидка 35% на обучение и услуги codeby с 1 декабря по 31 декабря включительно

Дек 01

- 4 409

- 1

Скидка распространяется на

Онлайн курсы по Информационной Безопасности

Онлайн курсы по Информационной Безопасности

* Цены указаны со скидкой

- 12.990 руб - Курс по анонимности и безопасности в сети интернет

Оплата через Free-Kassa:

- Авторизуйтесь или зарегистрируйтесь на сайте школы (база пользователей школы != базе пользователей форума);

- Оплатите курс этой ссылке;

- Пришлите свой логин на сайте школы и логин на форуме сюда...

Конкурс Впервые на нашем форуме, объявляется конкурс программистов!

Дек 01

- 16 179

- 61

Уважаемые форумчане, сегодня впервые на нашем форуме, объявляется конкурс программистов!

Администрация форума предоставляет победителям следующие призы:

- Место - 10 000 руб + Премиум подписка на год

- Место - Адаптер ALFA 036NHA + Премиум подписка 9 месяцев

- Место -Адаптер ALFA 036NHA + Премиум подписка 6 месяцев

Старт конкурса 1 декабря включительно

Окончание 15 декабря включительно

до 23:59 по мск

Окончание 15 декабря включительно

до 23:59 по мск

Условия конкурса:

- Сделать программу на любом языке программирования по хак тематике или реверса. Это может быть всё что угодно - сканер, граббер, фаззер, обфускатор, генератор, распаковщик EXE и т.д.

- Написать статью о своей программе с префиксом Конкурс.

Статья Как начать работать с Kali Linux

Ноя 27

- 23 664

- 3

2. Начало работы с Kali Linux

В отличие от других операционных систем начать работать с Kali Linux намного проще благодаря тому, что образ загрузочного диска является живым ISO образом, что в свою очередь означает, что вам не придётся следовать никаким предварительным инструкциям по установке. Это означает, что вы можете использовать один и тот же образ для тестирования, для использования в целях криминалистической экспертизы загрузочного образа USB или DVD, или для установки в качестве постоянной операционной системы на реальном или виртуальном оборудовании.

В отличие от других операционных систем начать работать с Kali Linux намного проще благодаря тому, что образ загрузочного диска является живым ISO образом, что в свою очередь означает, что вам не придётся следовать никаким предварительным инструкциям по установке. Это означает, что вы можете использовать один и тот же образ для тестирования, для использования в целях криминалистической экспертизы загрузочного образа USB или DVD, или для установки в качестве постоянной операционной системы на реальном или виртуальном оборудовании.

Перейти к содержанию книги Kali Linux Revealed

Скачать книгу в PDF формате Kali Linux Revealed на...

Статья Изучаем Python на практике. Пишем чекер SSH серверов.

Ноя 26

- 19 278

- 24

Приветствую всех, кто изучает Python и хочет перейти от сухой теории к практическому применению полученных знаний.

Просмотрев форум codeby.net нашел несколько материалов, где авторы делились своим опытом и пробовали свои силы в написании небольших скриптов. К сожалению большинство авторов использовали процедурный тип написания кода. В то время как создание, поддержание и развитие приложения даже средней сложности требует ООП подхода.

Попробуем в небольшом проекте применить ООП, в самом простом виде.

Автор будет очень благодарен более опытным товарищам, если они наставят на путь истинный и, возможно, дадут пару подзатыльников для дальнейшего развития в нужном направлении.

Не смотря на свой возраст - автор начинающий программист-любитель, самоучка, а без посторонней помощи в программировании можно барахтаться годами примерно на одном уровне. Именно поэтому и пишу.

Для тех, кто сразу хочет развернуть проект, скачиваем...

Просмотрев форум codeby.net нашел несколько материалов, где авторы делились своим опытом и пробовали свои силы в написании небольших скриптов. К сожалению большинство авторов использовали процедурный тип написания кода. В то время как создание, поддержание и развитие приложения даже средней сложности требует ООП подхода.

Попробуем в небольшом проекте применить ООП, в самом простом виде.

Автор будет очень благодарен более опытным товарищам, если они наставят на путь истинный и, возможно, дадут пару подзатыльников для дальнейшего развития в нужном направлении.

Не смотря на свой возраст - автор начинающий программист-любитель, самоучка, а без посторонней помощи в программировании можно барахтаться годами примерно на одном уровне. Именно поэтому и пишу.

Для тех, кто сразу хочет развернуть проект, скачиваем...

Конкурс Финальное голосование и подведение итогов по конкурсу статей "Тестирование Веб-Приложений на проникновение"

Ноя 22

- 4 957

- 12

Здесь мы объявили о старте конкурса с очень крутыми призами - По тематике "Тестирование Веб-Приложений на проникновение"

Голосование часть 1 - Голосование и подведение итогов по конкурсу "Тестирование Веб-Приложений на проникновение" - часть 1

Голосование часть 2 - Голосование и подведение итогов по конкурсу "Тестирование Веб-Приложений на проникновение" - часть 2

Ребята, перед голосованием обязательно прочтите статьи, если не читали. Они все крутые

Голосование часть 1 - Голосование и подведение итогов по конкурсу "Тестирование Веб-Приложений на проникновение" - часть 1

Голосование часть 2 - Голосование и подведение итогов по конкурсу "Тестирование Веб-Приложений на проникновение" - часть 2

Ребята, перед голосованием обязательно прочтите статьи, если не читали. Они все крутые

- Голосуем 5 дней

- Доступен 1 вариант ответа

- Голос можно изменить в любой момент, пока идет голосование

- Можно посмотреть кто...