Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Хочешь ворваться в ИБ, DevOps или Python с нуля? До 24 апреля по промокоду CODEBY25 — минус 25% на любой курс Академии Codeby.

Выбери курс: codeby.school/training

Напиши менеджеру @Codeby_Academy — мы на связи с 10:00 до 19:00.

Это ограниченное предложение — потом будет дороже!

Форум информационной безопасности - Codeby.net

CTF Врайтап Pentestit Lab 12 - для начинающих (часть 2)

Янв 12

- 8 373

- 3

Продолжение первой статьи Врайтап Pentestit Lab 12 - для начинающих (часть 1)

REPOSITORY Token

Мы понимаем, что репозиторий это или Веб-сервис или файловая шара. Ищем...

Bypass .htpasswd не помог.

Идем дальше...

________________________________________

SIEM Token

Мы понимаем, что искать нужно веб-морду сервиса. Ищем...

нашли сервис Prewikka, это OSSEC-SIEM Prelude-SIEM/prewikka

нашли сервис Prewikka, это OSSEC-SIEM Prelude-SIEM/prewikka

Пробуем зайти под имеющимися info@test.lab и sviridov@test.lab

Не отканывает...

Пробуем бурпануть логины и пароль

Адски долго....

Знаете первый раз, я подумал верно, но потратил очень много времени чтобы...

REPOSITORY Token

Мы понимаем, что репозиторий это или Веб-сервис или файловая шара. Ищем...

http://172.16.1.15/ но нам нужен логин и пароль - закрыто htpasswd.Bypass .htpasswd не помог.

Идем дальше...

________________________________________

SIEM Token

Мы понимаем, что искать нужно веб-морду сервиса. Ищем...

http://172.16.1.12/Пробуем зайти под имеющимися info@test.lab и sviridov@test.lab

Не отканывает...

Пробуем бурпануть логины и пароль

Адски долго....

Знаете первый раз, я подумал верно, но потратил очень много времени чтобы...

Статья Пишем графическую оболочку на Python - часть 3

Янв 12

- 8 806

- 14

Часть 1 Часть 2

Всем привет!

В предыдущих частях мы познакомились с двумя методами позиционирования элементов - pack() и place(). Для выполнения простых задач они вполне подходят. А если у нас планируется программа, где будет сложный интерфейс, или просто большое количество элементов, то самым лучшим методом будет несомненно grid(). На первый взгляд метод немного посложнее, но разобравшись в сути, он не станет выглядеть сложным.

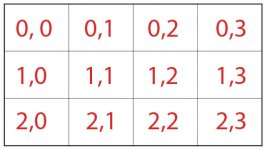

Метод grid() как ясно из названия, представляет собой сетку. Выглядит схематично это следующим образом:

То есть окно программы делится на столбцы и строки, а нумерация начинается с нуля. И прежде чем начать программировать, лучше всего начертить будущую программу на обычном листочке в клеточку. Это даст полное представление в какие...

Всем привет!

В предыдущих частях мы познакомились с двумя методами позиционирования элементов - pack() и place(). Для выполнения простых задач они вполне подходят. А если у нас планируется программа, где будет сложный интерфейс, или просто большое количество элементов, то самым лучшим методом будет несомненно grid(). На первый взгляд метод немного посложнее, но разобравшись в сути, он не станет выглядеть сложным.

Метод grid() как ясно из названия, представляет собой сетку. Выглядит схематично это следующим образом:

То есть окно программы делится на столбцы и строки, а нумерация начинается с нуля. И прежде чем начать программировать, лучше всего начертить будущую программу на обычном листочке в клеточку. Это даст полное представление в какие...

CTF Врайтап Pentestit Lab 12 - для начинающих (часть 1)

Янв 12

- 25 061

- 33

Привет друзья, всех с Новым 2019 годом!

Хотел выложить статью в Декабре 2018, но очень хотелось найти оставшиеся токены для полноты картины и не давать Вам шансов к легкому прохождению. Так, как пока что (на момент 03.01.2019) - лидер выполнивший все задания только 1 и это CSV, который к тому же единственный, кто выполнил все токены включая Image 21-го декабря.

И вот 04.01.2019 г. пьедестал полностью сформирован и целая группа талантливых персонажей взяли последний и мучительный для них токен Image! перечислю ники на всякий случай: BadBlackHat, Mister_BertOni, zpointer, rOhack, ASV, cryptObOy из этого форума codeby.net взявшие последний токен в один день, так же ребята rack2009, nerf, oneGuard и конечно же монстр лабы, который прошел ее просто молниеносно, CSV! Браво всем!

С разрешения создателей,

Хочу представить Вашему вниманию прохождение всем известной и любимой нашей...

Хотел выложить статью в Декабре 2018, но очень хотелось найти оставшиеся токены для полноты картины и не давать Вам шансов к легкому прохождению. Так, как пока что (на момент 03.01.2019) - лидер выполнивший все задания только 1 и это CSV, который к тому же единственный, кто выполнил все токены включая Image 21-го декабря.

И вот 04.01.2019 г. пьедестал полностью сформирован и целая группа талантливых персонажей взяли последний и мучительный для них токен Image! перечислю ники на всякий случай: BadBlackHat, Mister_BertOni, zpointer, rOhack, ASV, cryptObOy из этого форума codeby.net взявшие последний токен в один день, так же ребята rack2009, nerf, oneGuard и конечно же монстр лабы, который прошел ее просто молниеносно, CSV! Браво всем!

С разрешения создателей,

Хочу представить Вашему вниманию прохождение всем известной и любимой нашей...

Встречи, форумы и вебинары по Domino

Янв 11

- 22 721

- 102

Ссылка скрыта от гостей

Интересно - кто из наших будет\планирует принять участие в ?

Moscow, Russia

Date coming

Local contact: Uffe Sorensen

([email protected])

Статья Берем под контроль мышь и клавиатуру Python

Янв 10

- 64 475

- 29

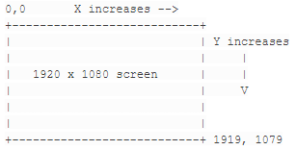

Привет форум Codeby.net. Сегодня рассмотрим как можно взять под контроль мышь и клавиатуру на Python. В конце мы напишем скрипт, который будет автоматически проходить авторизация на форуме Codeby.net

Вводная часть.

В то время как все хацкеры лелеют командную строку, в стороне находится графический интерфейс GUI. Работа с графическим интерфейсом все равно имеет некоторые преимущества, это касается случаев с пост-эксплуатацией системы.

Ведь у нас имеется и мышь и клавиатура, которые мы можем использовать в наших целях, это касается не только злонамеренных действий. В частности мы можем автоматизировать некоторые скучные и рутинные действия, тем самым экономя наше драгоценное время.

Что такое PyAutoGUI и с чем его едят.

Итак, работать мы будем с помощью кроссплатформенного модуля для эмуляции действий пользователей PyAutoGUI. Его основная задача в автоматизации(эмуляции)...

Вводная часть.

В то время как все хацкеры лелеют командную строку, в стороне находится графический интерфейс GUI. Работа с графическим интерфейсом все равно имеет некоторые преимущества, это касается случаев с пост-эксплуатацией системы.

Ведь у нас имеется и мышь и клавиатура, которые мы можем использовать в наших целях, это касается не только злонамеренных действий. В частности мы можем автоматизировать некоторые скучные и рутинные действия, тем самым экономя наше драгоценное время.

Что такое PyAutoGUI и с чем его едят.

Итак, работать мы будем с помощью кроссплатформенного модуля для эмуляции действий пользователей PyAutoGUI. Его основная задача в автоматизации(эмуляции)...

Статья [Metasploit] устанавливаем обратное TCP соединение через ngrok

Янв 09

- 28 355

- 38

Сегодня я вам покажу как можно получить обратное подключение без прокидывание портов и лишнего геморроя.

Для реализации обратного подключения нам понадобиться metasploit и ngrok.

Metasploit - проект, посвящённый информационной безопасности. Создан для предоставления информации об уязвимостях, помощи в создании сигнатур для IDS, создания и тестирования эксплойтов.

Ngrok - это платформа, которая с помощью установленной утилиты, позволяет, организовать удалённый доступ на веб-сервер или какой-то другой сервис.

Для начало нам надо зарегистрировать аккаунт ngrok. Переходим на сайт

Ссылка скрыта от гостей

, регистрируем аккаунт и выполняем первых три пункта.Подготовка выполнена, переходим к реализации задуманного.

Шаг 1 - Запускаем Ngrok

Запускаем ngrok:

./ngrok tcp 4444[ATTACH...

Статья Что хранят в себе скрытые файлы и папки на веб-сервере? Часть II

Янв 09

- 3 671

- 2

Предыдущая часть

Так же много информации в себе хранят файлы проектов IDE:

IDE (интегрированные среды разработки) используется многими программистами, для хранения настройки проектов, куча дополнительной информации в их собственных файлах. Если такая папка лежит на веб-сервере — это уже другой источник информации о этом веб-сервере.

Например, возьмем приложения JetBrains IDEs : IntelliJ IDEA, WebStorm, PHPStorm, RubyMine

Каждый проект, в каждой продукции JetBrains, создает собственные скрытые директории - .idea/.

Эти директории содержат всю информацию о нынешних проектах, их файлов, другие директории и IDE настройки.

Один из этих файлов, является очень важным с точки зрения безопасности — workspace.xml.

Этот файл содержит много ценной информации...

Так же много информации в себе хранят файлы проектов IDE:

IDE (интегрированные среды разработки) используется многими программистами, для хранения настройки проектов, куча дополнительной информации в их собственных файлах. Если такая папка лежит на веб-сервере — это уже другой источник информации о этом веб-сервере.

Например, возьмем приложения JetBrains IDEs : IntelliJ IDEA, WebStorm, PHPStorm, RubyMine

Каждый проект, в каждой продукции JetBrains, создает собственные скрытые директории - .idea/.

Эти директории содержат всю информацию о нынешних проектах, их файлов, другие директории и IDE настройки.

Один из этих файлов, является очень важным с точки зрения безопасности — workspace.xml.

Этот файл содержит много ценной информации...

Категории блога

Команда онлайн

-

TTpoKypaTopCodeby Team