Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

-

Познакомьтесь с пентестом веб-приложений на практике в нашем новом бесплатном курсе

Форум информационной безопасности - Codeby.net

Проблема Go для самых маленьких и как начать

Ноя 20

- 6 534

- 14

Golang и с чем его едят и вообще, кто такие гоферы.

Итак, ваш покорный слуга, в виде меня, решил ворваться и создать небольшой курс, ну а точнее даже небольшую цепочку из статей на тему такого языка программирования, как Go.

У меня уже есть начальные наброски того, что я хочу вам рассказать, по классике жанра, начнем с того, что такое Go и с чем его едят, а вот концовку я к сожалению не придумал, и мне нужна будет ваша помощь.

В целом, зачем вообще хочу поднять эту тему:

- Много интресующихся этой темой присутвует у нас на форуме

- Актуальный ЯП

- Расширить ваш кругозор

- Попробовать рассказать что то новое, на более простом языке, нежели в этих ваших интернетах

- Создание своего проксирующего сервера (будет поэтапно разбирать, что зачем, куда и почему)...

Статья Пять лучших способов получить доступ к вашей беспроводной сети [Перевод]

Ноя 17

- 15 068

- 5

Данная статья является переводом. Первоисточник

Во время пентеста, либо услуг Red Team, мне всегда нравится заниматься проблемой получения доступа к хорошо защищенным беспроводным сетям. Red Team неспроста уделяют много внимания беспроводным сетям, и зачастую начинают свой аудит именно с них.

Обычные ошибки конфигурации, уязвимости и последовательность общих сетевых атак при выполнении беспроводной оценки могут привести к получению доступа к корпоративной сети за пару часов! Как я писал в своей последней серии

1. RADIUS Уязвимости, связанные с выдачей себя за другого...

Ссылка скрыта от гостей

Во время пентеста, либо услуг Red Team, мне всегда нравится заниматься проблемой получения доступа к хорошо защищенным беспроводным сетям. Red Team неспроста уделяют много внимания беспроводным сетям, и зачастую начинают свой аудит именно с них.

Обычные ошибки конфигурации, уязвимости и последовательность общих сетевых атак при выполнении беспроводной оценки могут привести к получению доступа к корпоративной сети за пару часов! Как я писал в своей последней серии

Ссылка скрыта от гостей

, многие векторы атак, которые использовались много лет назад, работают и в 2018 году.1. RADIUS Уязвимости, связанные с выдачей себя за другого...

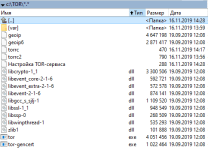

Конкурс Настройки минимальной анонимности в Windows-10

Ноя 16

- 12 121

- 9

"Статья для участия в конкурсе Мамкин Аноним"

На написание этой статьи меня спровоцировали несколько опубликованных статей на данном форуме. Автор первой провокационной статьи описал возможный способ скрыть свою личность в сети Интернет, находясь в "полевых условиях". Согласитесь, это анонимно, но неуютно, неудобно. Каждому человеку свойственно находиться в зоне комфорта: сидеть в уютном кресле перед компьютерным столом с чашкой ароматного кофе.

Автор другой статьи начал описывать минимальную анонимность в ОС Windows, но почему-то не закончил. По каким-то причинам вторая его статья посвящена уже анонимности не в Windows, а в Linux. Такое...

На написание этой статьи меня спровоцировали несколько опубликованных статей на данном форуме. Автор первой провокационной статьи описал возможный способ скрыть свою личность в сети Интернет, находясь в "полевых условиях". Согласитесь, это анонимно, но неуютно, неудобно. Каждому человеку свойственно находиться в зоне комфорта: сидеть в уютном кресле перед компьютерным столом с чашкой ароматного кофе.

Автор другой статьи начал описывать минимальную анонимность в ОС Windows, но почему-то не закончил. По каким-то причинам вторая его статья посвящена уже анонимности не в Windows, а в Linux. Такое...

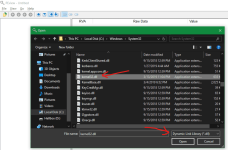

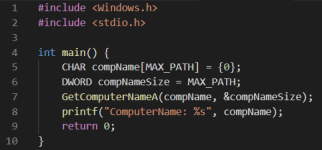

Статья Windows Shellcoding x86 – функции вызова в Kernel32.dll – часть 2 [Перевод]

Ноя 16

- 5 676

- 1

Доброго времени суток, codeby.

Первоисточник:

Перевод: Перевод выполнен от команды Codeby

В предыдущей части мы нашли адрес Kernel32.dll, проходя через LDR структуру. В этой части мы сконцентрируемся на нахождении адреса функций (известных как DLL символы) в Kernel32.dll и вызовем их путем предоставления аргументов. Одним из методов вызова этих символов является использование LoadLibraryA с целью нахождения адреса этих символов от Kernel32.dll. Однако, мы этого делать не будем, т.к. это слишком легко. Основная цель моей серии блогов является помочь людям понять, как именно работает код сборки, чтобы было легко писать нулевой шелл-код для любой функции, которая им нужна. В этой...

Первоисточник:

Ссылка скрыта от гостей

Перевод: Перевод выполнен от команды Codeby

В предыдущей части мы нашли адрес Kernel32.dll, проходя через LDR структуру. В этой части мы сконцентрируемся на нахождении адреса функций (известных как DLL символы) в Kernel32.dll и вызовем их путем предоставления аргументов. Одним из методов вызова этих символов является использование LoadLibraryA с целью нахождения адреса этих символов от Kernel32.dll. Однако, мы этого делать не будем, т.к. это слишком легко. Основная цель моей серии блогов является помочь людям понять, как именно работает код сборки, чтобы было легко писать нулевой шелл-код для любой функции, которая им нужна. В этой...

Статья Windows Shellcoding x86 – поиск Kernel32.dll – часть 1 [Перевод]

Ноя 15

- 6 414

- 2

Доброго времени суток, codeby.

Первоисточник:

Перевод: Перевод выполнен от команды Codeby

Добро пожаловать в ад на земле

Абсолютно верно, вы обратились по адресу. Для человека, который изучал Linux Shellcoding, а потом начал работать в Windows, поверьте мне, это будет намного сложнее, чем вы себе можете это представить. Ядро Windows полностью отличается от ядра Linux. Как уже говорилось, ядро Linux намного легче в понимании, чем ядро Windows, потому что оно имеет открытый исходный код и у него намного меньше свойств по сравнению с ядром Windows. С другой стороны, у Windows было столько вправок и переделывании за последние годы, в результате чего многое изменилось. Мы сконцентрируемся только на Windows 10 x86, хотя более ранние версии не намного...

Первоисточник:

Ссылка скрыта от гостей

Перевод: Перевод выполнен от команды Codeby

Добро пожаловать в ад на земле

Абсолютно верно, вы обратились по адресу. Для человека, который изучал Linux Shellcoding, а потом начал работать в Windows, поверьте мне, это будет намного сложнее, чем вы себе можете это представить. Ядро Windows полностью отличается от ядра Linux. Как уже говорилось, ядро Linux намного легче в понимании, чем ядро Windows, потому что оно имеет открытый исходный код и у него намного меньше свойств по сравнению с ядром Windows. С другой стороны, у Windows было столько вправок и переделывании за последние годы, в результате чего многое изменилось. Мы сконцентрируемся только на Windows 10 x86, хотя более ранние версии не намного...

Soft Identifier - VK OSINT TOOL

Ноя 13

- 10 951

- 11

Приветствую всех обитателей данного форума! Сегодня я поведаю вам о таком инструменте как "Identifier", он нужен для анализа странички в соц.сети ВК.

Что делает этот инструмент? Создает отчет где: записываются данные друзей человека, кол-во мужчин/женщин у человека в друзьях, его предположительный пол (определяется на основе соотношения мужчин/женщин в друзьях у человека), предполагаемый возраст (определяется по среднему значению возраста друзей человека), предполагаемые города, где проживает человек (определяется по 3-ем самым часто встречающимся городам у друзей), возможные увлечения человека (определяется по 3-ем самым часто встречающимся тематикам групп, на которые подписан человек)

*Код инструмента прикреплен внизу

Приступим к установке. Для работы инструмента вам понадобится

Что делает этот инструмент? Создает отчет где: записываются данные друзей человека, кол-во мужчин/женщин у человека в друзьях, его предположительный пол (определяется на основе соотношения мужчин/женщин в друзьях у человека), предполагаемый возраст (определяется по среднему значению возраста друзей человека), предполагаемые города, где проживает человек (определяется по 3-ем самым часто встречающимся городам у друзей), возможные увлечения человека (определяется по 3-ем самым часто встречающимся тематикам групп, на которые подписан человек)

*Код инструмента прикреплен внизу

Приступим к установке. Для работы инструмента вам понадобится

Ссылка скрыта от гостей

, установить библиотеку requests python -m pip install requests, токен вконтакте, получить его можно...Статья Поиск угроз замаскированных под стандартные процессы Windows [Перевод]

Ноя 11

- 5 344

- 0

Доброго времени суток, codeby.

Первоисточник:

Перевод: Перевод выполнен от команды Codeby

Важной стороной эффективного поиска угроз является понимание того, что является нормальным в среде. Если специалист в процессе поиска угроз способен определить нормальное поведение в системе, то любое отклонение от нормы, скорее всего, будет связано с тем, что тот или иной субъект недавно вошел в среду. Этот субъект может быть новой установленной программой, новым пользователем или злоумышленником.

На конечных точках выполнение определенных процессов Windows хорошо документировано. Если мы можем прогнозировать нормальное поведение этих процессов при выполнении, то мы можем легко отметить выполнение похожих, но ненормальных процессов в системах. Чтобы сбить с толку специалистов по безопасности, и аналитиков, злоумышленники в настоящее время прибегают к использованию исполняемых...

Первоисточник:

Ссылка скрыта от гостей

Перевод: Перевод выполнен от команды Codeby

Важной стороной эффективного поиска угроз является понимание того, что является нормальным в среде. Если специалист в процессе поиска угроз способен определить нормальное поведение в системе, то любое отклонение от нормы, скорее всего, будет связано с тем, что тот или иной субъект недавно вошел в среду. Этот субъект может быть новой установленной программой, новым пользователем или злоумышленником.

На конечных точках выполнение определенных процессов Windows хорошо документировано. Если мы можем прогнозировать нормальное поведение этих процессов при выполнении, то мы можем легко отметить выполнение похожих, но ненормальных процессов в системах. Чтобы сбить с толку специалистов по безопасности, и аналитиков, злоумышленники в настоящее время прибегают к использованию исполняемых...

Конкурс Мамкин Аноним

Ноя 08

- 19 502

- 58

Конкурс на лучшую авторскую статью по тематике "Анонимность"

Привет друг!

Ежедневно мы сталкиваемся с большими потоками данных, уходящих и приходящих в наши гаджеты, системы, дома. Всегда найдутся третьи лица, которым твои данные окажутся весьма кстати. Хоть ты и не совершаешь темных дел, твой трафик - товар, компромат, прибыль корпорации от которой ты не получишь ни копейки. Давай подумаем, как же сделать повседневную анонимность простой, доступной, универсальной. Кто не понял: тратя не много средств, усилий иметь возможность защитить свою переписку, общение, трафик от третьих лиц ежедневно. Твоя цель - максимальная анонимность при небольших вложениях, удобстве использования, мобильность. Запомни - речь не идет о ситуации, когда весь Мир против тебя, а все большие братья планеты ополчились на твою личность =)

Требования к статье:

- Авторский текст

- Обязательно свои скриншоты, фото

- Ссылки на пруфы, если такие...

Привет друг!

Ежедневно мы сталкиваемся с большими потоками данных, уходящих и приходящих в наши гаджеты, системы, дома. Всегда найдутся третьи лица, которым твои данные окажутся весьма кстати. Хоть ты и не совершаешь темных дел, твой трафик - товар, компромат, прибыль корпорации от которой ты не получишь ни копейки. Давай подумаем, как же сделать повседневную анонимность простой, доступной, универсальной. Кто не понял: тратя не много средств, усилий иметь возможность защитить свою переписку, общение, трафик от третьих лиц ежедневно. Твоя цель - максимальная анонимность при небольших вложениях, удобстве использования, мобильность. Запомни - речь не идет о ситуации, когда весь Мир против тебя, а все большие братья планеты ополчились на твою личность =)

Требования к статье:

- Авторский текст

- Обязательно свои скриншоты, фото

- Ссылки на пруфы, если такие...